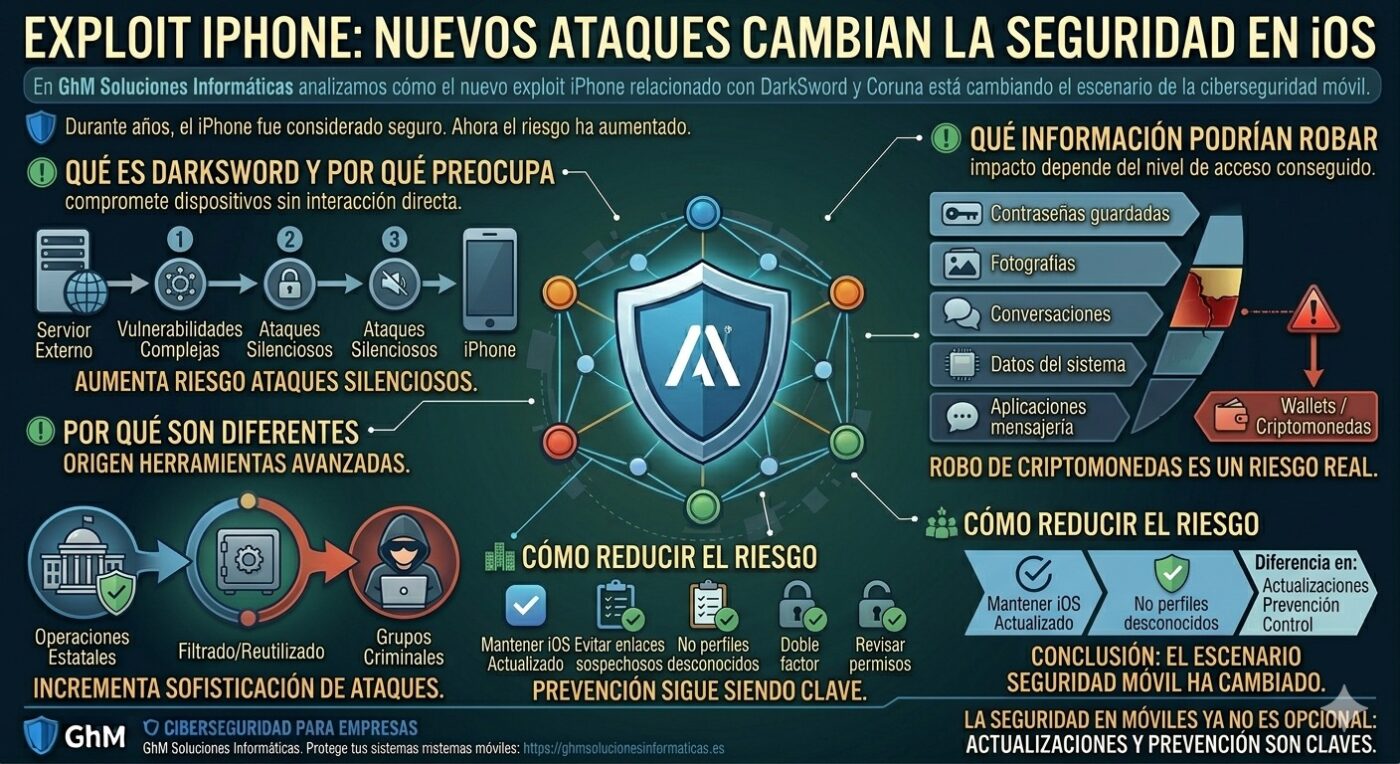

En GhM Soluciones Informáticas analizamos cómo el nuevo exploit iPhone relacionado con DarkSword está cambiando la seguridad móvil.

Durante años muchos usuarios consideraban iPhone un entorno difícil de atacar.

Ahora el escenario ha cambiado.

Por qué estos ataques preocupan

Los nuevos ataques aprovechan vulnerabilidades avanzadas en iOS.

Algunos funcionan:

- desde páginas web comprometidas

- mediante procesos invisibles

- sin instalar aplicaciones sospechosas

Esto aumenta el riesgo para usuarios normales.

Exploit iPhone y ataques invisibles

Uno de los aspectos más preocupantes es el uso de ataques silenciosos.

Este tipo de exploit iPhone puede ejecutarse sin acciones visibles del usuario.

En algunos casos no hace falta:

- descargar archivos

- aceptar permisos

- instalar aplicaciones

La infección puede comenzar simplemente al procesar contenido malicioso.

Qué información pueden robar

Si el ataque tiene éxito, los delincuentes podrían acceder a:

- contraseñas guardadas

- fotografías

- conversaciones

- datos del sistema

- aplicaciones financieras

El impacto depende del acceso conseguido.

Riesgos para aplicaciones y cuentas

El nuevo escenario afecta especialmente a:

- aplicaciones bancarias

- plataformas de mensajería

- servicios con credenciales guardadas

- carteras digitales

Los dispositivos móviles almacenan cada vez más información sensible.

Exploit iPhone y robo de datos

Otro riesgo importante es el robo de información personal.

Los atacantes buscan:

- credenciales

- sesiones activas

- datos privados

- accesos corporativos

Esto puede afectar tanto a usuarios particulares como a empresas.

Cómo reducir el riesgo en iPhone

Para mejorar la protección es importante:

- mantener iOS actualizado

- activar doble factor

- evitar enlaces sospechosos

- revisar permisos y accesos

- no instalar perfiles desconocidos

La prevención sigue siendo clave.

Buenas prácticas de seguridad móvil

Pequeñas medidas reducen mucho el riesgo:

- actualizar el dispositivo

- usar contraseñas seguras

- evitar redes inseguras

- revisar accesos periódicamente

La seguridad depende también del usuario.

Exploit iPhone: conclusión

El nuevo exploit iPhone demuestra que ningún dispositivo es completamente invulnerable.

La diferencia está en:

- las actualizaciones

- la prevención

- el control de accesos

La seguridad móvil ya no puede darse por hecha.

Si quieres conocer más soluciones de protección puedes consultar https://ghmsolucionesinformaticas.es

También puedes revisar recomendaciones oficiales en https://www.incibe.es