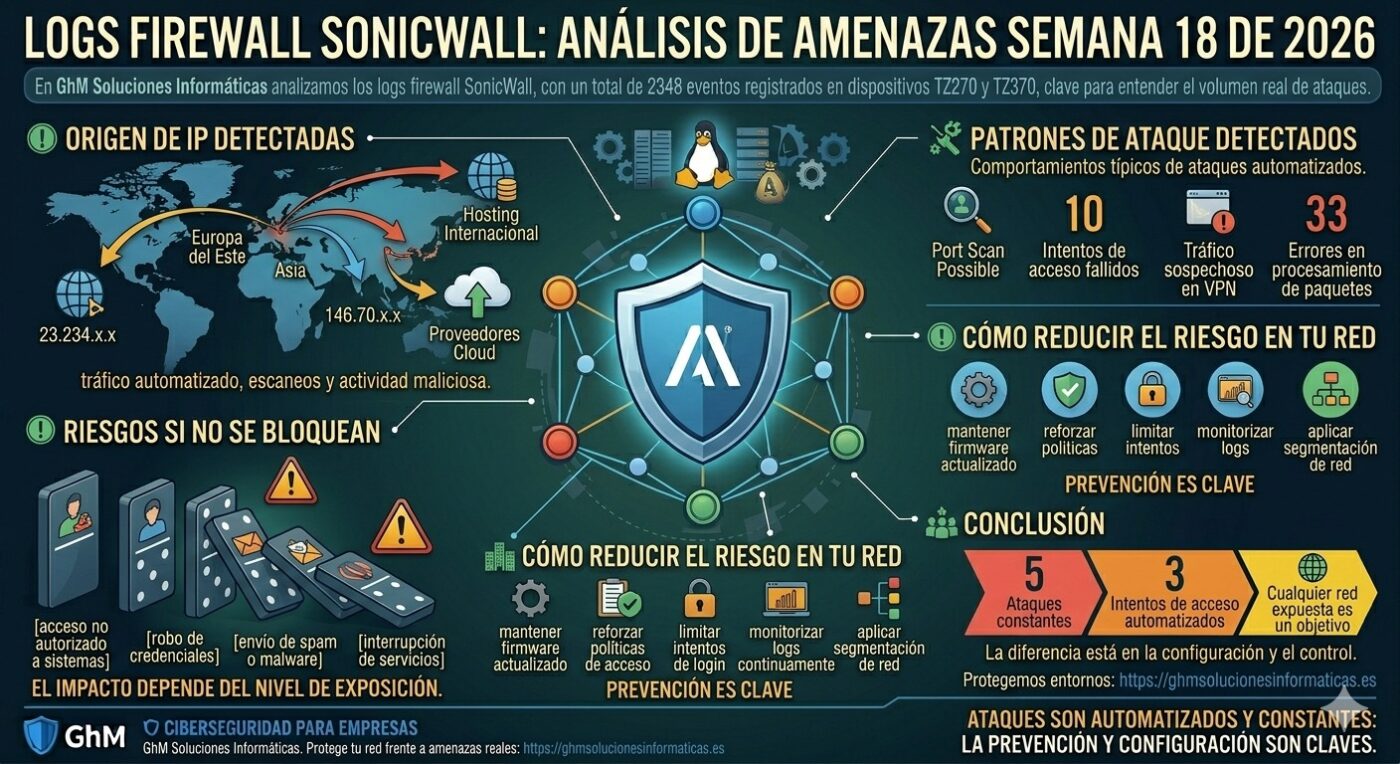

En GhM Soluciones Informáticas analizamos los logs firewall SonicWall correspondientes a la semana 18 de 2026, con un total de 2348 eventos registrados en dispositivos TZ270 y TZ370.

Este análisis es clave para entender el volumen real de ataques que reciben empresas de sectores como administración de fincas, asesorías, despachos legales, arquitectura, ingeniería y entornos residenciales.

Origen de las IP detectadas

El análisis de los logs firewall SonicWall muestra actividad procedente principalmente de:

- Europa del Este

- Asia

- redes de hosting internacional

- proveedores cloud

Rangos como:

- 23.234.x.x

- 146.70.x.x

- 103.x.x.x

indican tráfico automatizado, escaneos y actividad potencialmente maliciosa.

Logs firewall SonicWall: patrones de ataque detectados

En los logs firewall SonicWall se identifican varios patrones repetitivos:

- escaneo de puertos (Port Scan Possible)

- intentos de acceso fallidos (bad credentials)

- tráfico sospechoso en VPN

- errores en procesamiento de paquetes

Estos comportamientos son típicos de ataques automatizados.

Intentos de acceso no autorizados

Uno de los eventos más relevantes en los logs firewall SonicWall es:

User login denied due to bad credentials

Esto indica:

- intentos de fuerza bruta

- uso de credenciales filtradas

- ataques automatizados

Si no se bloquean, pueden derivar en accesos reales.

Logs firewall SonicWall y tráfico malicioso

También se detectan eventos como:

- Payload Processing Error

- VPN Policy Not Found

- SMTP Server on RBL Blacklist

Estos indican tráfico anómalo que intenta:

- explotar vulnerabilidades

- enviar correo fraudulento

- acceder a servicios no expuestos

Riesgos si no se bloquean estos eventos

Si los eventos detectados en los logs firewall SonicWall no se controlan:

- acceso no autorizado a sistemas

- robo de credenciales

- envío de spam o malware

- interrupción de servicios

El impacto depende del nivel de exposición.

Sectores especialmente afectados

Este tipo de ataques impacta directamente en:

- administración de fincas

- asesoría contable y laboral

- despachos de abogados

- arquitectura e ingeniería

- entornos residenciales

Son sectores con datos sensibles y accesos remotos frecuentes.

Cómo reducir el riesgo en tu red

Para minimizar amenazas detectadas en los logs firewall SonicWall:

- mantener firmware actualizado

- reforzar políticas de acceso

- limitar intentos de login

- monitorizar logs continuamente

- aplicar segmentación de red

La prevención es clave.

Conclusión

El análisis de los logs firewall SonicWall demuestra una realidad clara:

- los ataques son constantes

- los intentos de acceso son automatizados

- cualquier red expuesta es un objetivo

La diferencia está en la configuración y el control.

Si quieres ver cómo protegemos este tipo de entornos, puedes consultar https://ghmsolucionesinformaticas.es

Para más recomendaciones de ciberseguridad puedes revisar https://www.incibe.es