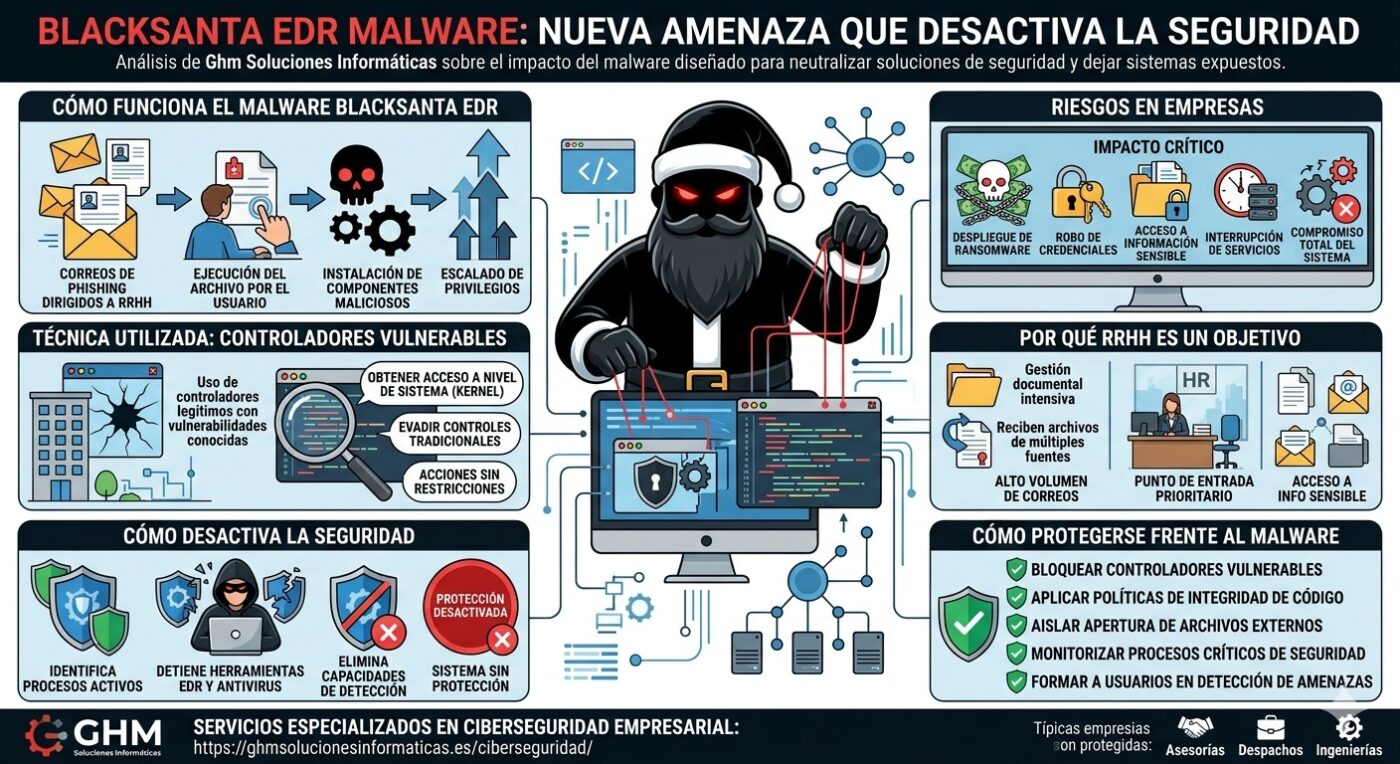

En Ghm Soluciones Informáticas analizamos el impacto del malware BlackSanta EDR, una nueva variante diseñada para neutralizar soluciones de seguridad y dejar los sistemas expuestos.

Este tipo de ataque no busca únicamente acceder, sino eliminar la capacidad de defensa del propio equipo.

El resultado: sistemas comprometidos sin visibilidad ni protección activa.

Cómo funciona el malware BlackSanta EDR

El malware BlackSanta EDR se distribuye principalmente mediante campañas de phishing dirigidas a departamentos clave, especialmente Recursos Humanos.

El proceso habitual es:

- envío de correos con archivos adjuntos simulando currículums

- ejecución del archivo por parte del usuario

- instalación de componentes maliciosos

- escalado de privilegios en el sistema

El ataque aprovecha la interacción diaria con archivos externos.

Técnica utilizada por BlackSanta: controladores vulnerables

Una de las claves del malware BlackSanta EDR es el uso de controladores legítimos con vulnerabilidades conocidas.

Este enfoque permite:

- obtener acceso a nivel de sistema (kernel)

- evadir controles de seguridad tradicionales

- ejecutar acciones sin restricciones

El ataque se apoya en software aparentemente confiable.

Cómo desactiva la seguridad el malware BlackSanta EDR

Una vez dentro del sistema, el malware:

- identifica procesos de seguridad activos

- detiene herramientas EDR y antivirus

- elimina capacidades de detección

- deja el sistema sin protección

Esto permite ejecutar fases posteriores sin ser detectado.

Riesgos del malware BlackSanta en empresas

El impacto del malware BlackSanta EDR puede ser crítico:

- despliegue de ransomware

- robo de credenciales

- acceso a información sensible

- interrupción de servicios

- compromiso total del sistema

El ataque convierte el endpoint en un entorno vulnerable.

Por qué Recursos Humanos es un objetivo

Los departamentos de RRHH son especialmente vulnerables:

- gestionan archivos externos constantemente

- reciben documentación de múltiples fuentes

- tienen acceso a información sensible

- operan con un alto volumen de correos

Esto los convierte en un punto de entrada prioritario.

Cómo protegerse frente al malware BlackSanta EDR

Medidas recomendadas:

- bloquear controladores vulnerables en sistemas

- aplicar políticas de integridad de código

- aislar la apertura de archivos externos

- monitorizar procesos críticos de seguridad

- formar a los usuarios en detección de amenazas

La prevención debe combinar tecnología y procesos.

Impacto en empresas y entornos profesionales

Asesorías, despachos, ingenierías y empresas con gestión documental intensiva son especialmente vulnerables a este tipo de ataques.

El riesgo no está solo en la infección, sino en la pérdida total de visibilidad.

Ciberseguridad para empresas

Proteger endpoints y correo electrónico es clave para evitar este tipo de amenazas avanzadas.

Servicios especializados en ciberseguridad empresarial:

https://ghmsolucionesinformaticas.es/ciberseguridad/

Enlaces de referencia

Seguridad de endpoints — Microsoft

https://www.microsoft.com

Buenas prácticas — INCIBE

https://www.incibe.es