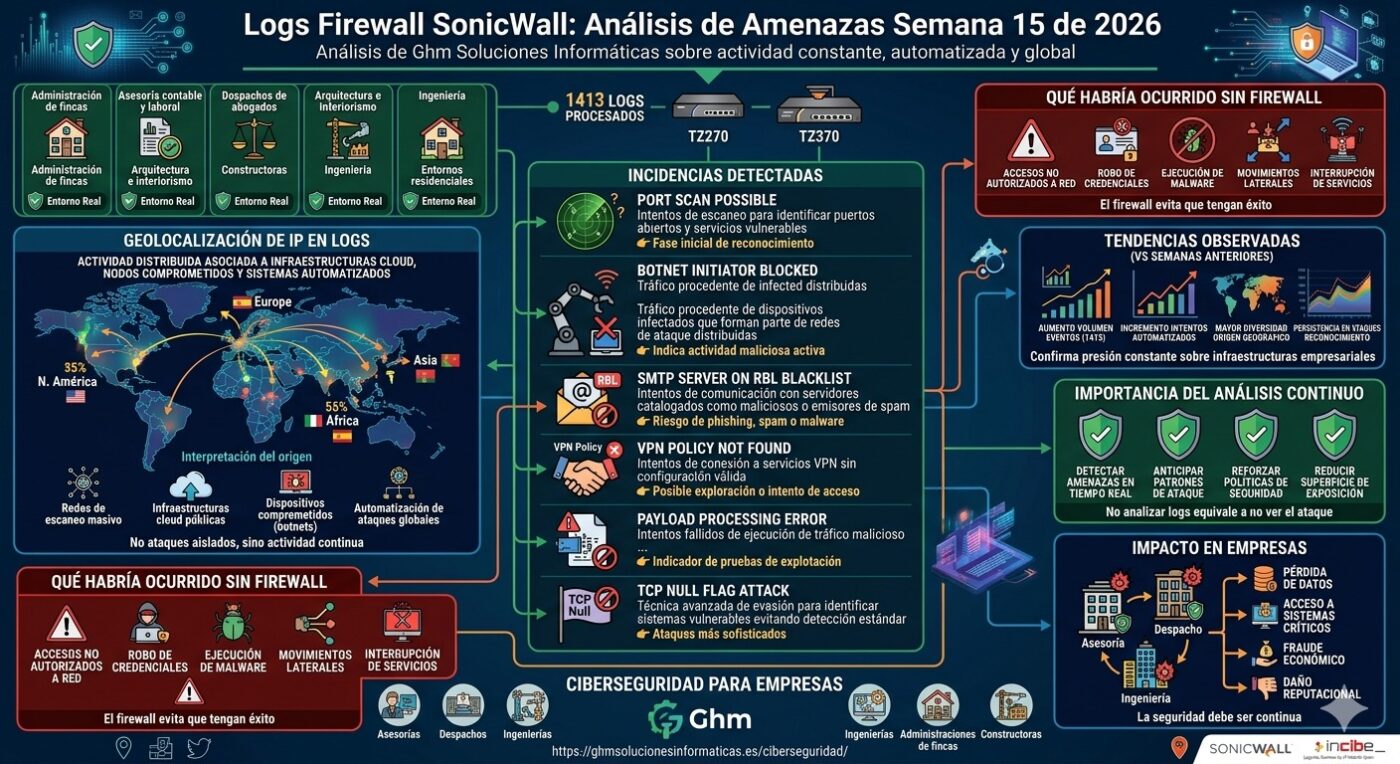

En Ghm Soluciones Informáticas continuamos con el análisis periódico de seguridad. Durante la semana 15 de 2026, se han procesado 1413 logs firewall SonicWall procedentes de dispositivos TZ270 y TZ370.

Estos sistemas protegen entornos reales en sectores como:

- Administración de fincas

- Asesoría contable y laboral

- Despachos de abogados

- Arquitectura e interiorismo

- Constructoras

- Ingeniería

- Entornos residenciales

El volumen de eventos confirma una tendencia clara:

los ataques son constantes, automatizados y globales.

Geolocalización de IP en logs firewall SonicWall

El análisis de los logs firewall SonicWall muestra actividad distribuida geográficamente, asociada a infraestructuras cloud, nodos comprometidos y sistemas automatizados de ataque.

Interpretación del origen

El patrón observado corresponde a:

- redes de escaneo masivo

- infraestructuras cloud públicas

- dispositivos comprometidos (botnets)

- automatización de ataques globales

No se trata de ataques aislados, sino de actividad continua.

Incidencias detectadas en logs firewall SonicWall

Durante esta semana se han registrado múltiples eventos relevantes:

Port Scan Possible

Intentos de escaneo para identificar puertos abiertos y servicios vulnerables.

👉 Fase inicial de reconocimiento antes de un ataque.

Botnet Initiator Blocked

Tráfico procedente de dispositivos infectados que forman parte de redes de ataque distribuidas.

👉 Indica actividad maliciosa activa en origen.

SMTP Server on RBL Blacklist

Intentos de comunicación con servidores catalogados como maliciosos o emisores de spam.

👉 Riesgo de phishing, spam o malware.

VPN Policy Not Found

Intentos de conexión a servicios VPN sin configuración válida.

👉 Posible exploración o intento de acceso no autorizado.

Payload Processing Error

Intentos fallidos de ejecución de tráfico malicioso.

👉 Indicador de pruebas de explotación.

TCP Null Flag Attack

Técnica avanzada de evasión para identificar sistemas vulnerables evitando detección estándar.

👉 Ataques más sofisticados de reconocimiento.

Qué habría ocurrido sin firewall

Sin protección perimetral activa, estos eventos podrían haber derivado en:

- accesos no autorizados a red

- robo de credenciales

- ejecución de malware

- movimientos laterales dentro de la red

- interrupción de servicios

El firewall no evita ataques.

Evita que tengan éxito.

Tendencias observadas en semana 15

Comparado con semanas anteriores:

- aumento del volumen de eventos (1413 logs)

- incremento de intentos automatizados

- mayor diversidad de origen geográfico

- persistencia en ataques de reconocimiento

Esto confirma una presión constante sobre infraestructuras empresariales.

Importancia del análisis de logs firewall SonicWall

El análisis continuo permite:

- detectar amenazas en tiempo real

- anticipar patrones de ataque

- reforzar políticas de seguridad

- reducir superficie de exposición

No analizar los logs equivale a no ver el ataque.

Impacto en empresas

Sectores como asesorías, despachos o ingeniería son objetivos habituales.

Un ataque exitoso puede provocar:

- pérdida de datos

- acceso a sistemas críticos

- fraude económico

- daño reputacional

La seguridad debe ser continua.

Ciberseguridad para empresas

Protege tu empresa frente a ataques reales y constantes:

https://ghmsolucionesinformaticas.es/ciberseguridad/

Enlaces de referencia

Seguridad de red — SonicWall

https://www.sonicwall.com

Buenas prácticas — INCIBE

https://www.incibe.es