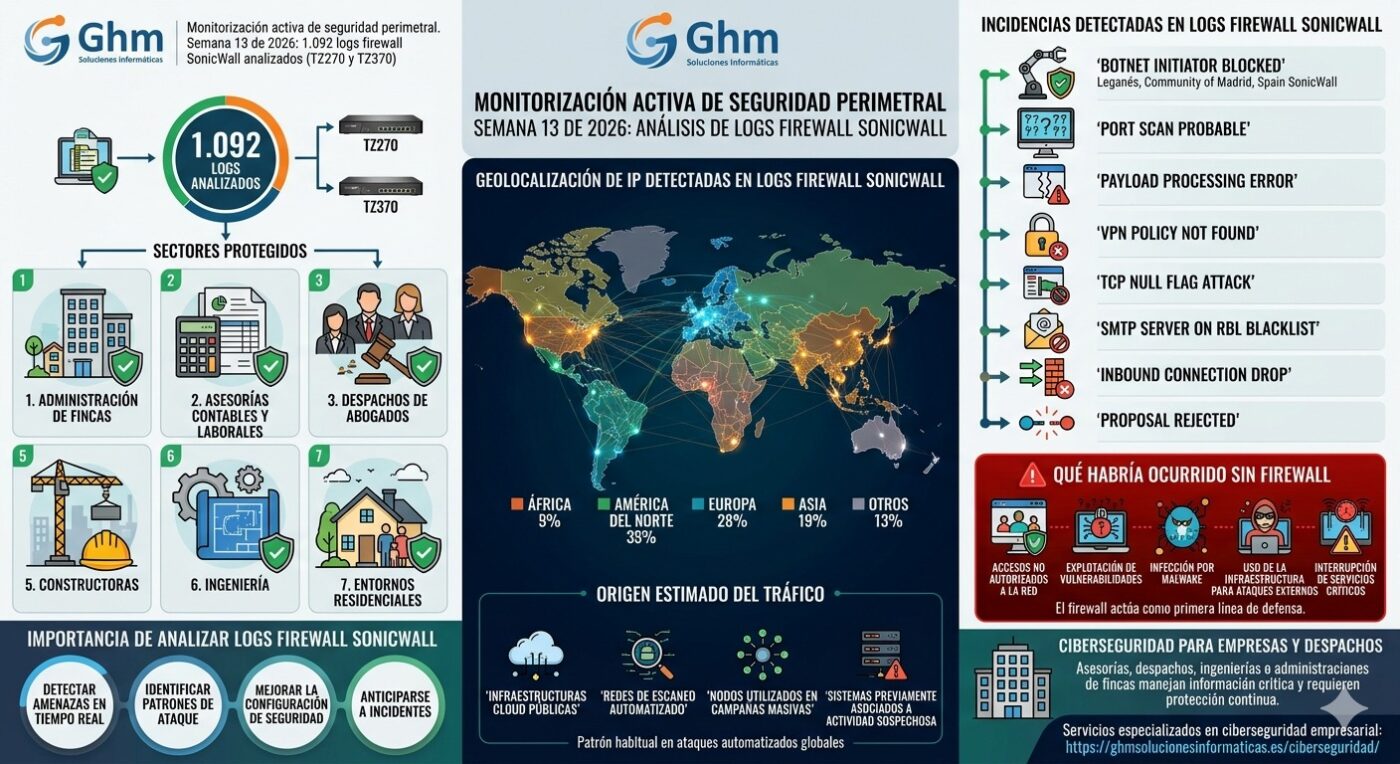

En Ghm Soluciones Informáticas continuamos con la monitorización activa de la seguridad perimetral en empresas. Durante la semana 13 de 2026, se han analizado 1.092 logs firewall SonicWall procedentes de dispositivos TZ270 y TZ370.

Estos sistemas protegen infraestructuras en sectores como:

- Administración de fincas

- Asesorías contables y laborales

- Despachos de abogados

- Arquitectura e interiorismo

- Constructoras

- Ingeniería

- Entornos residenciales

El análisis continuo permite detectar amenazas antes de que impacten en la operativa del negocio.

Geolocalización de IP detectadas en logs firewall SonicWall

Los logs firewall SonicWall reflejan actividad distribuida globalmente, principalmente desde infraestructuras cloud, redes automatizadas y nodos asociados a escaneos masivos.

Origen estimado del tráfico

El comportamiento observado en los logs firewall SonicWall corresponde a:

- infraestructuras cloud públicas

- redes de escaneo automatizado

- nodos utilizados en campañas masivas

- sistemas previamente asociados a actividad sospechosa

Este patrón es habitual en ataques automatizados globales.

Incidencias detectadas en logs firewall SonicWall

Durante el análisis de los logs firewall SonicWall se han identificado múltiples eventos de seguridad relevantes.

Botnet Initiator Blocked

Intentos de conexión desde dispositivos comprometidos integrados en redes botnet.

Port Scan Probable

Escaneos automatizados para identificar puertos abiertos y servicios vulnerables.

Payload Processing Error

Intentos fallidos de envío de carga maliciosa o tráfico no válido.

VPN Policy Not Found

Intentos de conexión a servicios VPN sin políticas válidas, típicos de accesos no autorizados.

TCP Null Flag Attack

Paquetes manipulados diseñados para evadir sistemas de detección tradicionales.

SMTP Server on RBL Blacklist

Comunicación con servidores de correo catalogados como maliciosos o emisores de spam.

Inbound Connection Drop

Intentos de conexión entrante bloqueados por políticas de seguridad.

Proposal Rejected

Negociaciones fallidas en conexiones seguras, habituales en ataques automatizados.

Qué habría ocurrido sin firewall

Sin protección perimetral activa, estos eventos podrían haber derivado en:

- accesos no autorizados a la red

- explotación de vulnerabilidades

- infección por malware

- uso de la infraestructura para ataques externos

- interrupción de servicios críticos

El firewall actúa como primera línea de defensa.

Importancia de analizar logs firewall SonicWall

El análisis continuo de logs firewall SonicWall permite:

- detectar amenazas en tiempo real

- identificar patrones de ataque

- mejorar la configuración de seguridad

- anticiparse a incidentes

Los ataques actuales son automatizados, constantes y globales.

Ciberseguridad para empresas y despachos

Asesorías, despachos, ingenierías o administraciones de fincas manejan información crítica y requieren protección continua.

Servicios especializados en ciberseguridad empresarial:

https://ghmsolucionesinformaticas.es/ciberseguridad/

Enlaces de referencia

Seguridad de red — SonicWall

https://www.sonicwall.com

Buenas prácticas — INCIBE

https://www.incibe.es