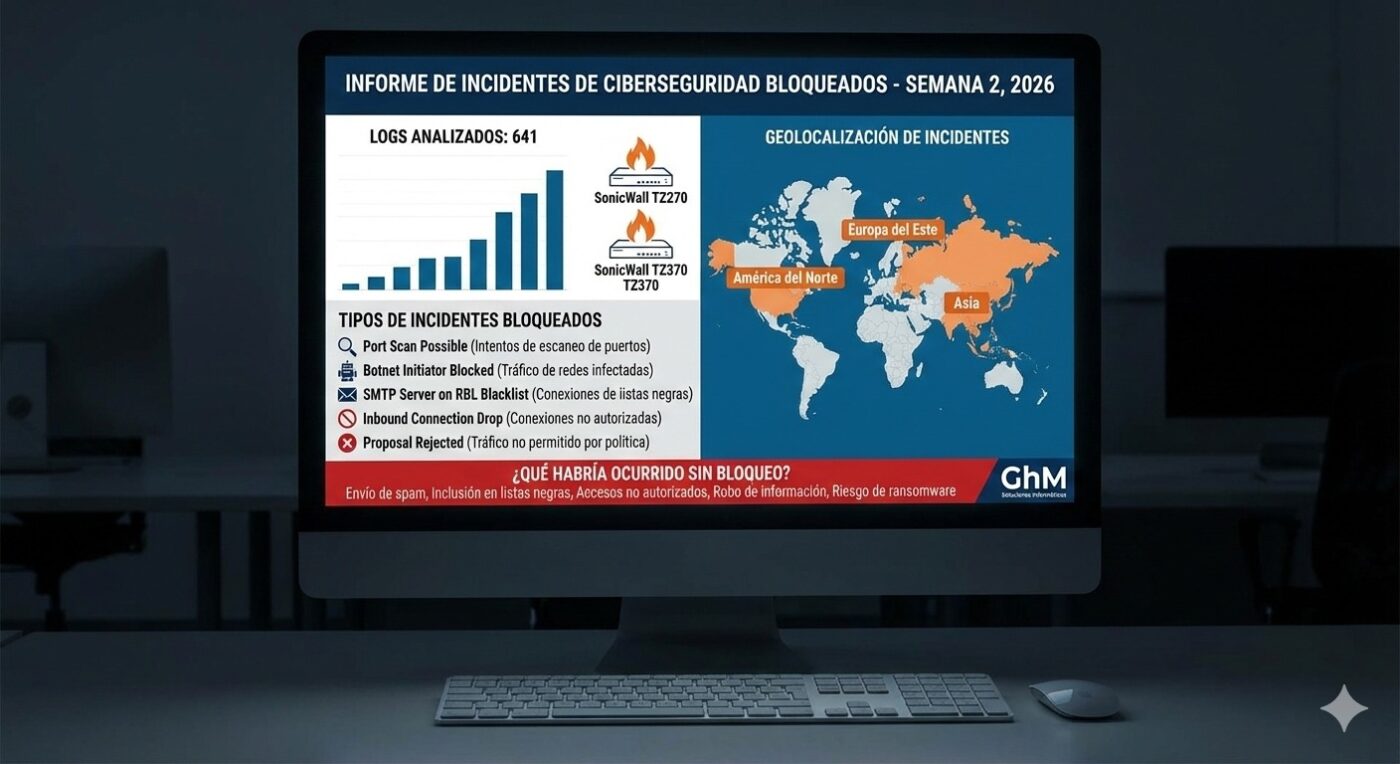

Durante la segunda semana de 2026 se han analizado 641 logs de seguridad, correspondientes a eventos detectados y bloqueados por firewalls SonicWall TZ270 y TZ370. Este análisis forma parte del seguimiento continuo de incidentes de ciberseguridad en entornos reales, donde la protección perimetral es clave para evitar impactos graves en la actividad diaria de las organizaciones.

Los sistemas protegidos pertenecen a administración de fincas, asesorías contables y laborales, despachos de abogados, estudios de arquitectura e interiorismo, empresas constructoras, desarrollos de ingeniería y entornos residenciales, sectores especialmente sensibles al robo de datos, interrupciones de servicio y fraudes digitales.

Geolocalización de los incidentes detectados

Los incidentes de ciberseguridad analizados durante esta semana proceden de infraestructuras distribuidas internacionalmente. El tráfico malicioso bloqueado se concentró principalmente en rangos asociados a:

- Europa del Este

- Asia

- América del Norte

Además, se identificaron intentos desde IPs individuales y rangos completos, lo que indica tanto ataques automatizados como acciones más dirigidas. Este patrón es habitual en campañas de reconocimiento previo a ataques más complejos.

Tipos de incidentes de ciberseguridad bloqueados

🔍 Port Scan Possible

Intentos de escaneo de puertos para identificar servicios expuestos.

Sin bloqueo, estos escaneos facilitan ataques posteriores contra servidores, correo corporativo o accesos remotos.

🤖 Botnet Initiator Blocked

Tráfico asociado a redes de equipos infectados.

Sin protección, los sistemas podrían convertirse en nodos de ataque o sufrir infecciones persistentes.

📧 SMTP Server on RBL Blacklist

Conexiones desde servidores incluidos en listas negras por envío de spam.

Sin filtrado, el correo corporativo podría verse bloqueado por proveedores externos.

🚫 Inbound Connection Drop

Conexiones entrantes no autorizadas descartadas automáticamente.

Sin esta medida, existiría riesgo de acceso no autorizado o explotación de servicios.

❌ Proposal Rejected

Intentos de negociación de tráfico no permitido por política.

Sin control, se abrirían canales no autorizados dentro de la red.

¿Qué habría ocurrido sin estas medidas de seguridad?

La ausencia de una protección perimetral adecuada habría permitido:

- Envío de spam desde dominios corporativos

- Inclusión de IPs empresariales en listas negras

- Accesos no autorizados a sistemas internos

- Robo de información sensible

- Riesgo de ransomware y fraude digital

Los incidentes de ciberseguridad no suelen provocar efectos inmediatos visibles, pero su impacto acumulado puede comprometer la continuidad del negocio en pocas horas.

Protección perimetral y ciberseguridad gestionada

En GhM Soluciones Informáticas implementamos y gestionamos soluciones profesionales de seguridad adaptadas a cada entorno, cumpliendo con ENS Básico y RGPD.

👉 Más información sobre nuestros servicios profesionales de ciberseguridad:

https://ghmsolucionesinformaticas.es/ciberseguridad/

Para recomendaciones y alertas oficiales, puede consultarse el Instituto Nacional de Ciberseguridad (INCIBE):

https://www.incibe.es