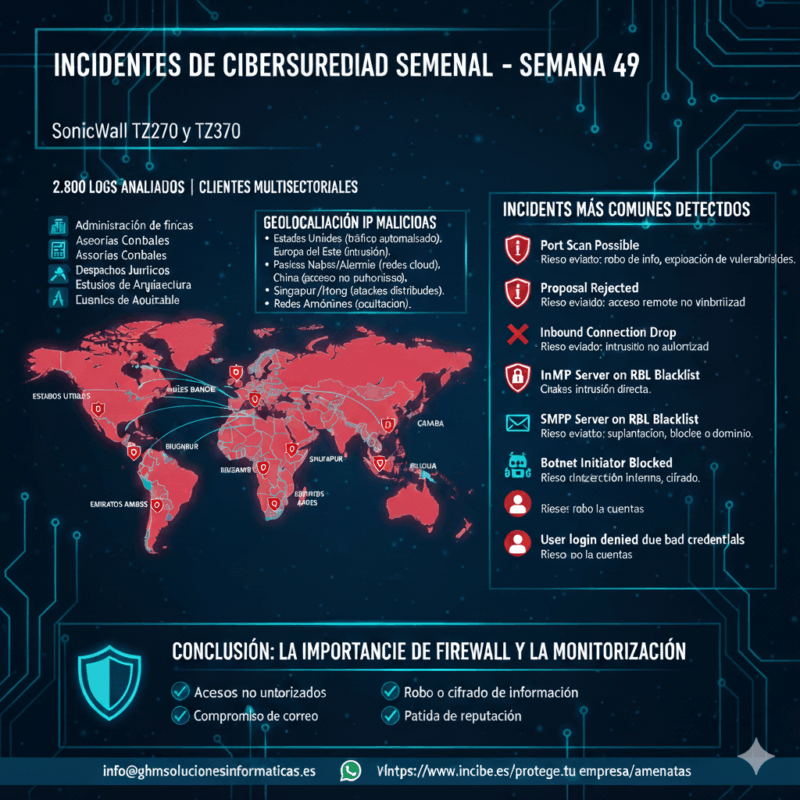

Esta semana analizamos los incidentes de ciberseguridad semanal registrados en SonicWall TZ270 y TZ370, correspondientes a clientes de administración de fincas, asesorías contables y laborales, despachos de abogados, estudios de arquitectura, empresas de interiorismo, constructoras, ingeniería y residencial.

El análisis incluye 2.800 logs, geolocalización de nuevas IP maliciosas detectadas y la descripción del riesgo que habría afectado a estas empresas si los ataques no hubieran sido bloqueados.

Los rangos identificados abarcan orígenes de alto riesgo como Estados Unidos, Países Bajos, China, Rusia, Bulgaria, Alemania y redes cloud habitualmente empleadas para automatizar ataques masivos.

Más información oficial sobre amenazas:

🔗 https://www.incibe.es/protege-tu-empresa/amenazas

🌍 Incidentes de ciberseguridad semanal: geolocalización de IP maliciosas

Las IP maliciosas detectadas esta semana proceden mayoritariamente de:

- Estados Unidos → tráfico automatizado, botnets y escaneos masivos

- Europa del Este (Rusia, Bulgaria, Ucrania) → intentos de intrusión y fuerza bruta

- Países Bajos y Alemania → redes cloud empleadas para ocultar origen real

- China → intentos de acceso no autorizado y sondas de infraestructura

- Singapur y Hong Kong → infraestructura usada para ataques distribuidos

- Redes anónimas (ASN sospechosos) → ocultación de identidad del atacante

🚨 Incidentes de ciberseguridad semanal: tipos de amenazas bloqueadas

A continuación, detallamos las incidencias más relevantes detectadas y qué habría ocurrido si no se hubieran bloqueado:

🔹 Port Scan Possible

Un reconocimiento previo para detectar servicios abiertos.

Riesgo evitado: robo de información, explotación de vulnerabilidades y entrada lateral.

🔹 Proposal Rejected

Intentos de negociación fallida en túneles VPN.

Riesgo evitado: acceso remoto no autorizado mediante VPN falsas o manipuladas.

🔹 Inbound Connection Drop

Conexiones entrantes potencialmente peligrosas descartadas.

Riesgo evitado: intrusión directa en servidores locales.

🔹 SMTP Server on RBL Blacklist

Intentos de usar el correo de la empresa para spam o phishing.

Riesgo evitado: suplantación, bloqueo del dominio y pérdida de reputación.

🔹 Botnet Initiator Blocked

Tráfico originado desde redes asociadas a botnets globales.

Riesgo evitado: infección interna, cifrado de datos y ataques desde dentro.

🔹 User login denied due to bad credentials

Intentos repetidos de autenticación fallida.

Riesgo evitado: robo de cuentas, acceso al correo, fuga de datos o ransomware.

🛡 Conclusión: la importancia del firewall y la monitorización

Sin estas medidas de protección, los clientes analizados habrían sufrido:

- Accesos no autorizados

- Robo o cifrado de información

- Compromiso del correo

- Ataques internos provocados por botnets

- Pérdida de reputación y sanciones por RGPD

En GhM Soluciones Informáticas mantenemos una monitorización continua y bloqueos automáticos para garantizar la seguridad perimetral de todas las empresas a las que damos servicio.

📩 info@ghmsolucionesinformaticas.es

📲 WhatsApp 91 686 80 42