En Ghm Soluciones Informáticas realizamos monitorización continua de la seguridad perimetral de nuestros clientes. Durante la semana 11 de 2026 se analizaron 2.109 logs firewall SonicWall generados por dispositivos SonicWall TZ270 y TZ370. Estos equipos protegen infraestructuras en sectores profesionales como: El análisis permite identificar intentos de intrusión, actividad automatizada y patrones de ataque dirigidos […]

Archivos de Categoría: servicios informáticos

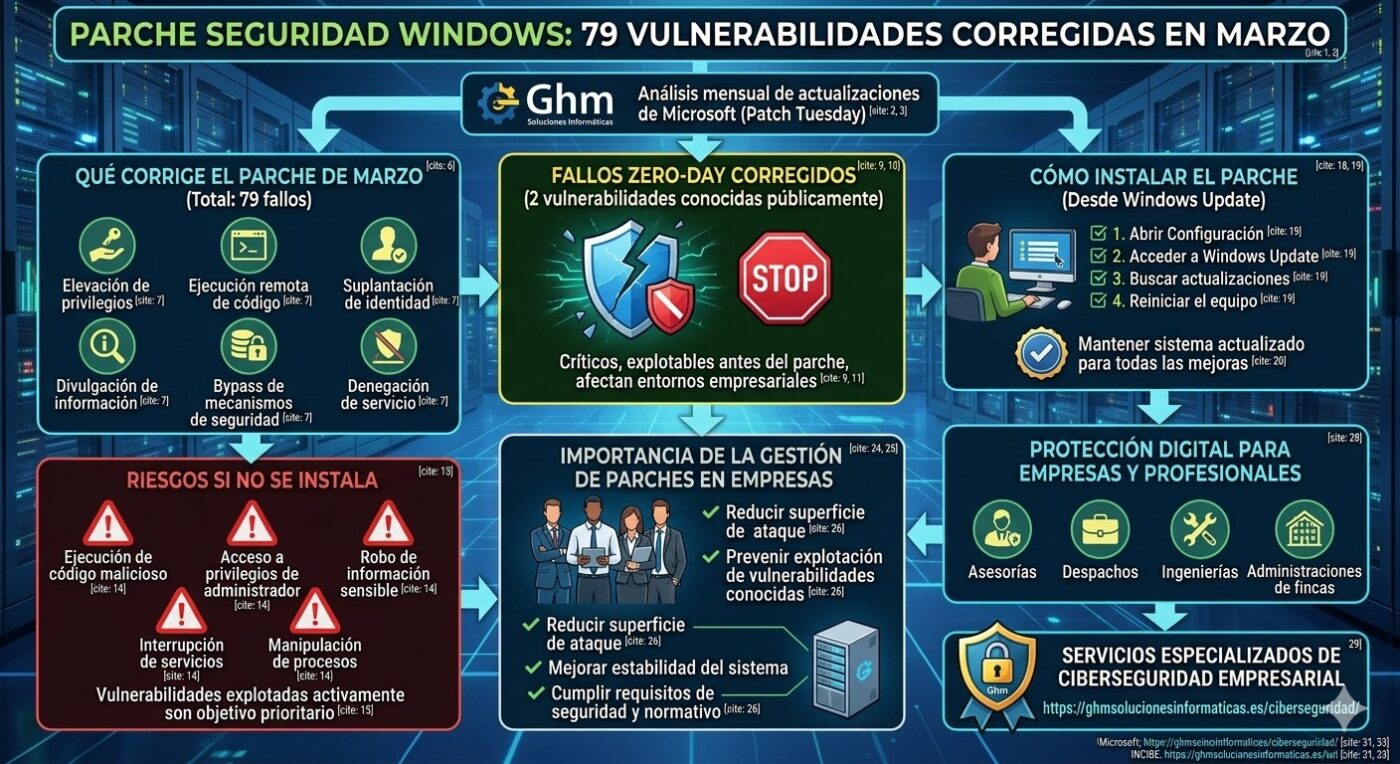

En Ghm Soluciones Informáticas analizamos la última actualización de parche seguridad Windows, publicada dentro del ciclo mensual de actualizaciones de Microsoft. Este paquete de seguridad corrige decenas de vulnerabilidades que podían comprometer sistemas Windows y aplicaciones relacionadas. Las actualizaciones forman parte del conocido Patch Tuesday, el proceso mediante el cual Microsoft publica correcciones de seguridad […]

En Ghm Soluciones Informáticas analizamos una nueva campaña de estafa suplantación CaixaBank, en la que ciberdelincuentes intentan engañar a usuarios mediante mensajes que simulan ser comunicaciones oficiales del banco. El objetivo del fraude es convencer a la víctima de instalar una aplicación fraudulenta o compartir datos sensibles. Una vez obtenida la información, los atacantes pueden […]

En Ghm Soluciones Informáticas analizamos el aumento de los ciberataques Signal WhatsApp, una campaña global detectada por servicios de inteligencia europeos que busca comprometer cuentas sin necesidad de malware ni vulnerabilidades técnicas. Aunque estas aplicaciones utilizan cifrado de extremo a extremo, los atacantes están aprovechando otro punto débil: el propio usuario. Mediante técnicas de ingeniería […]

En Ghm Soluciones Informáticas analizamos el aumento de ataques basados en apps bancarias falsas, una técnica de fraude digital que permite a los ciberdelincuentes robar credenciales y acceder a cuentas bancarias desde dispositivos móviles. Estas aplicaciones fraudulentas imitan herramientas legítimas de entidades financieras o plataformas de inversión. Su objetivo es obtener datos sensibles del usuario, […]

En Ghm Soluciones Informáticas analizamos la reciente operación internacional contra el foro LeakBase datos robados, una de las plataformas clandestinas utilizadas para comercializar bases de datos filtradas, credenciales robadas y registros obtenidos mediante malware. La investigación, coordinada por Europol, ha implicado a autoridades policiales de varios países y ha permitido identificar a usuarios vinculados con […]

En Ghm Soluciones Informáticas monitorizamos de forma continua la seguridad perimetral de nuestros clientes. Durante la semana 10 de 2026 analizamos 1.701 logs firewall SonicWall procedentes de dispositivos SonicWall TZ270 y TZ370 desplegados en múltiples entornos empresariales. Estos firewalls protegen infraestructuras de: El análisis permite identificar patrones de ataque, origen geográfico de amenazas y riesgos […]

En Ghm Soluciones Informáticas analizamos cómo la inteligencia artificial está transformando la detección de fallos de seguridad. Un caso reciente demuestra que una IA encuentra vulnerabilidades Firefox en cuestión de minutos, acelerando procesos que tradicionalmente requerían semanas de revisión manual. Este avance redefine cómo se audita el software crítico y cómo se gestionan los riesgos […]

En Ghm Soluciones Informáticas analizamos la vulnerabilidad iPhone zero click, un tipo de ataque avanzado capaz de comprometer dispositivos iOS sin descargas ni interacción del usuario. Basta con acceder a una página web manipulada para activar una cadena de explotación que toma control del sistema de forma silenciosa. Este escenario cuestiona la percepción de seguridad […]

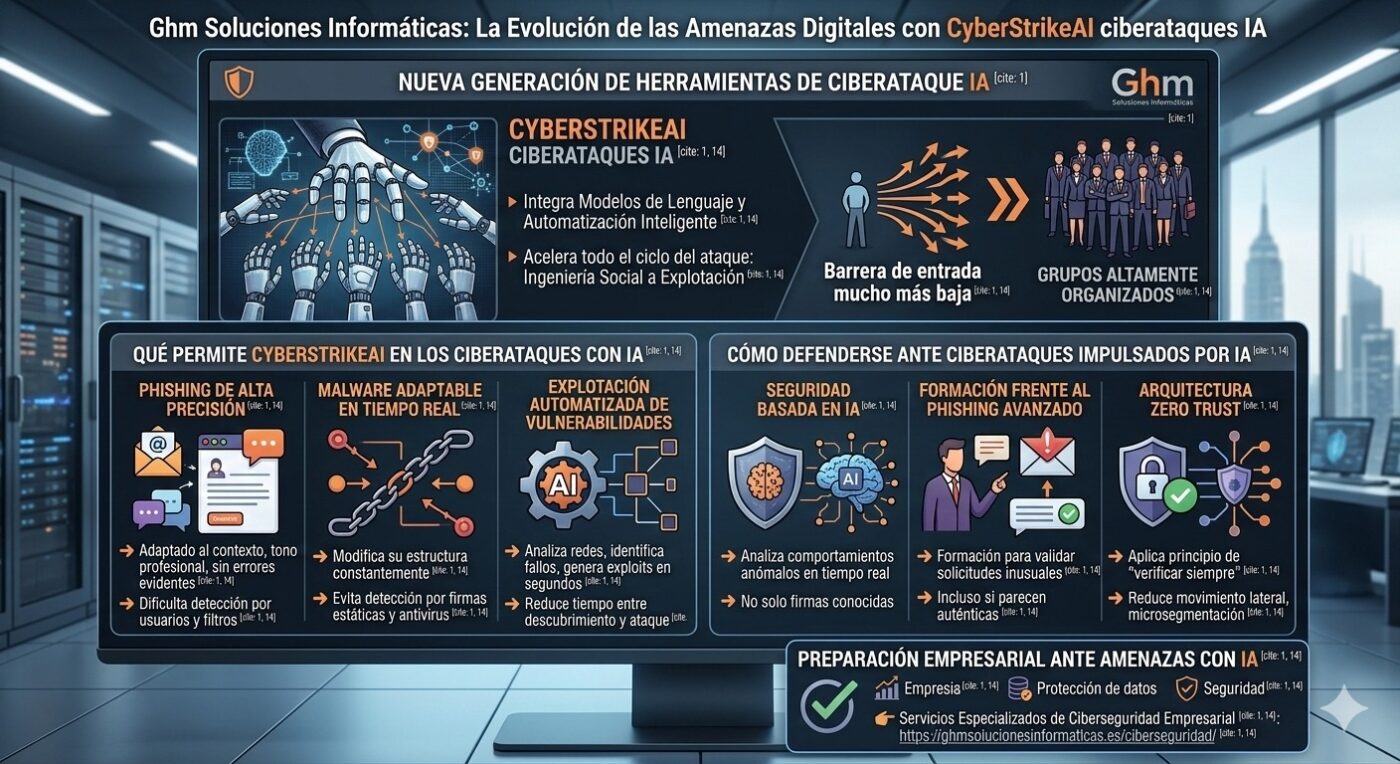

En Ghm Soluciones Informáticas analizamos el crecimiento de los ciberataques con inteligencia artificial, una nueva generación de amenazas que automatizan procesos ofensivos y elevan el nivel de sofisticación del delito digital. Las herramientas basadas en IA permiten acelerar fases clave del ataque y reducir la barrera técnica para actores maliciosos. Esto incrementa el volumen de […]