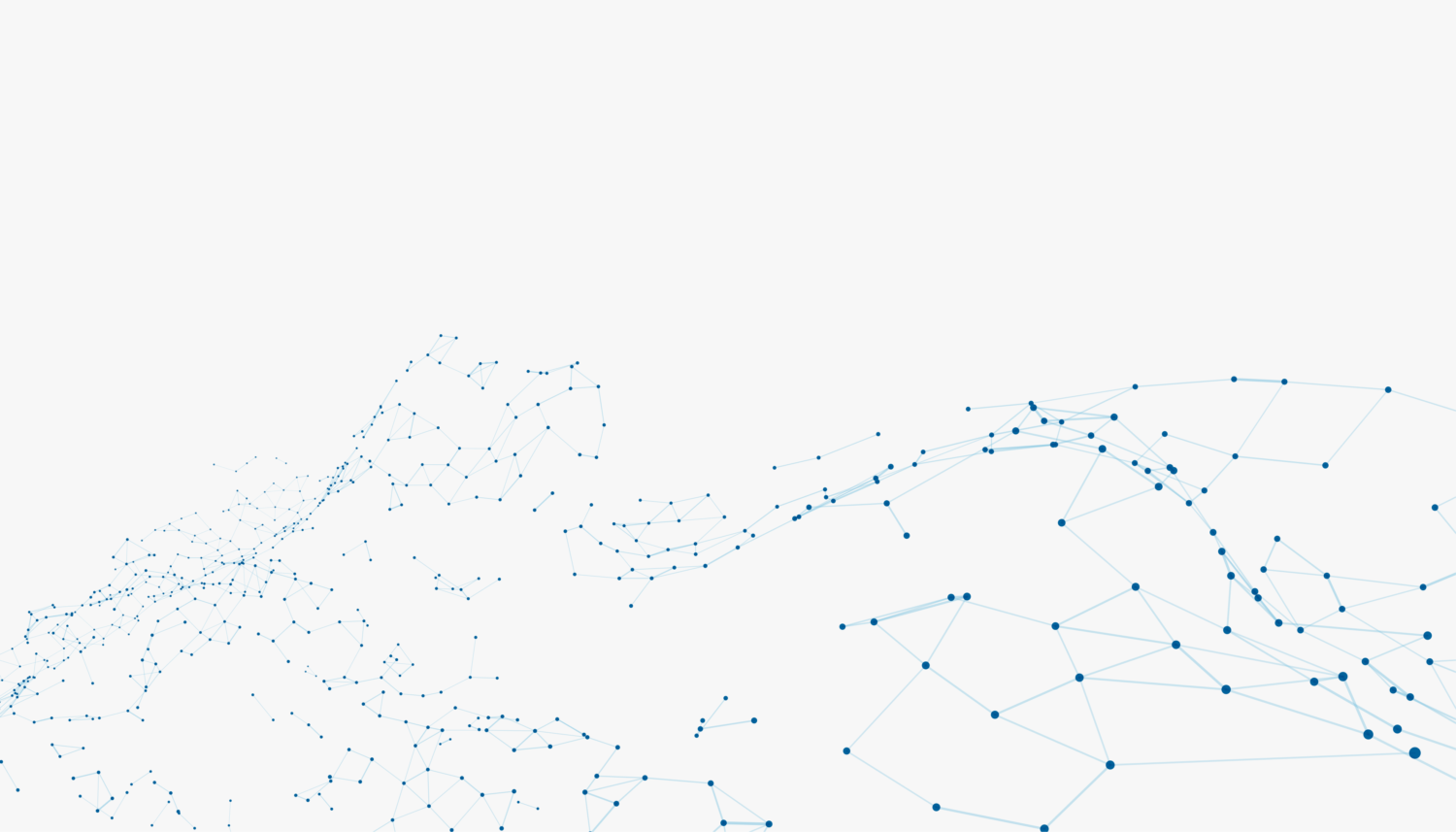

Los IoC SonicWall semana 23 2026 muestran un incremento constante de la actividad maliciosa detectada en Internet. Durante este periodo, los firewalls SonicWall TZ270 y TZ370 administrados por GhM Soluciones Informáticas analizaron y bloquearon 4.471 indicadores de compromiso (IoC) dirigidos contra diferentes organizaciones y entornos residenciales. Las detecciones se registraron en infraestructuras protegidas pertenecientes a […]

Las vulnerabilidades router Acer Wave 7 han generado preocupación entre especialistas en ciberseguridad tras conocerse la existencia de varios fallos críticos que afectan a determinadas versiones del firmware del dispositivo. Estos problemas de seguridad podrían facilitar el acceso no autorizado al router y comprometer la integridad de la red doméstica o empresarial. Las vulnerabilidades identificadas […]

La vulnerabilidad Android zero day incluida en el boletín de seguridad de junio de 2026 ha vuelto a poner el foco sobre la importancia de mantener actualizados los dispositivos móviles. Google ha publicado una actualización que corrige más de un centenar de vulnerabilidades de seguridad, incluyendo una vulnerabilidad Android zero day que, según los informes […]

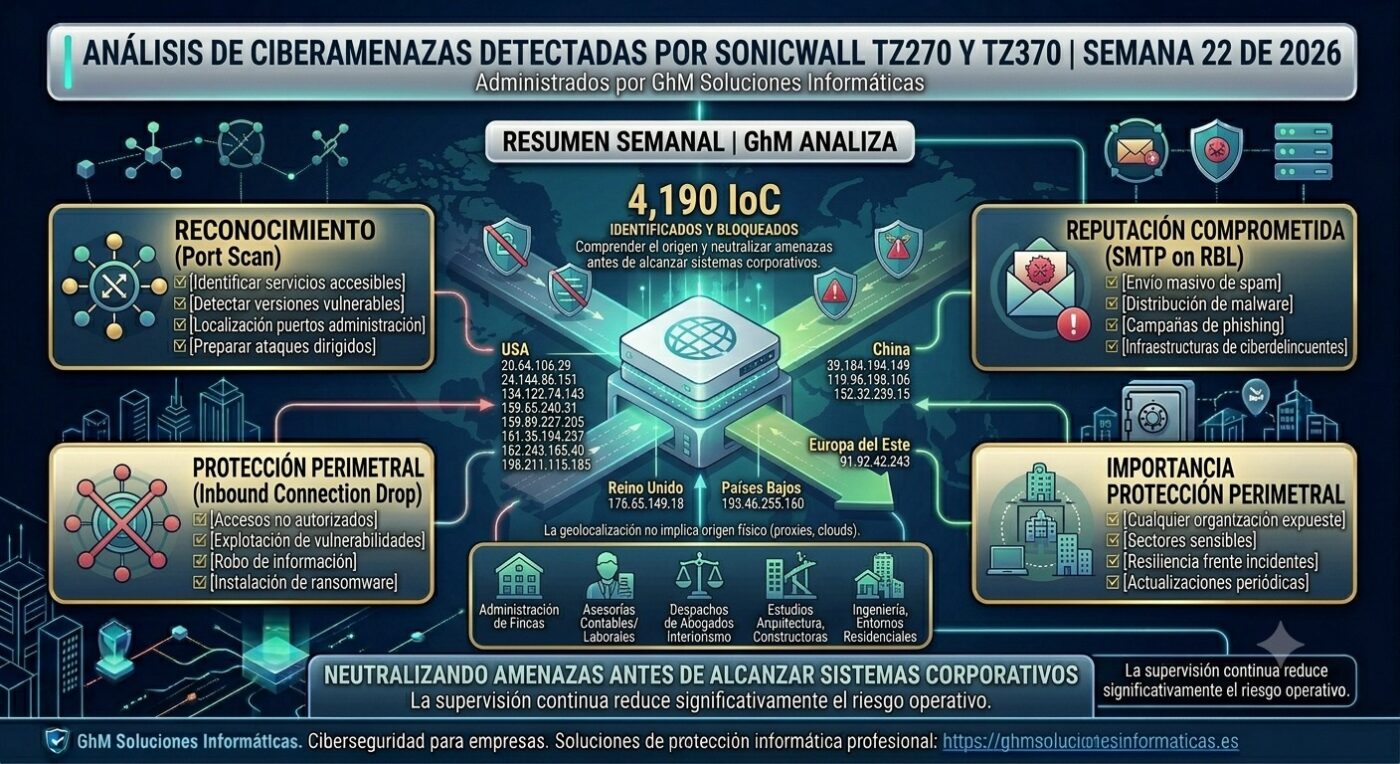

Las vulnerabilidades Microsoft Defender se han convertido en una preocupación prioritaria para administradores de sistemas, empresas y usuarios de Windows. Diversos organismos de ciberseguridad han alertado sobre dos fallos críticos que afectan a componentes clave de protección del sistema operativo y que, según los informes disponibles, ya están siendo utilizados en ataques reales. La gravedad […]

Los ciberataques al sector energético están aumentando de forma significativa y se han convertido en una de las principales preocupaciones para gobiernos, operadores de infraestructuras críticas y responsables de ciberseguridad. La creciente digitalización de las redes eléctricas, junto con la incorporación de tecnologías conectadas, está ampliando la superficie de ataque disponible para grupos criminales y […]

Las cámaras de vigilancia inteligentes vulnerables vuelven a situar la ciberseguridad doméstica y empresarial en el centro del debate tecnológico. Una reciente investigación de seguridad ha revelado graves deficiencias en la arquitectura de una plataforma utilizada por numerosas marcas de cámaras IP, vigilabebés, videoporteros y dispositivos de monitorización conectados a Internet. El hallazgo pone de […]

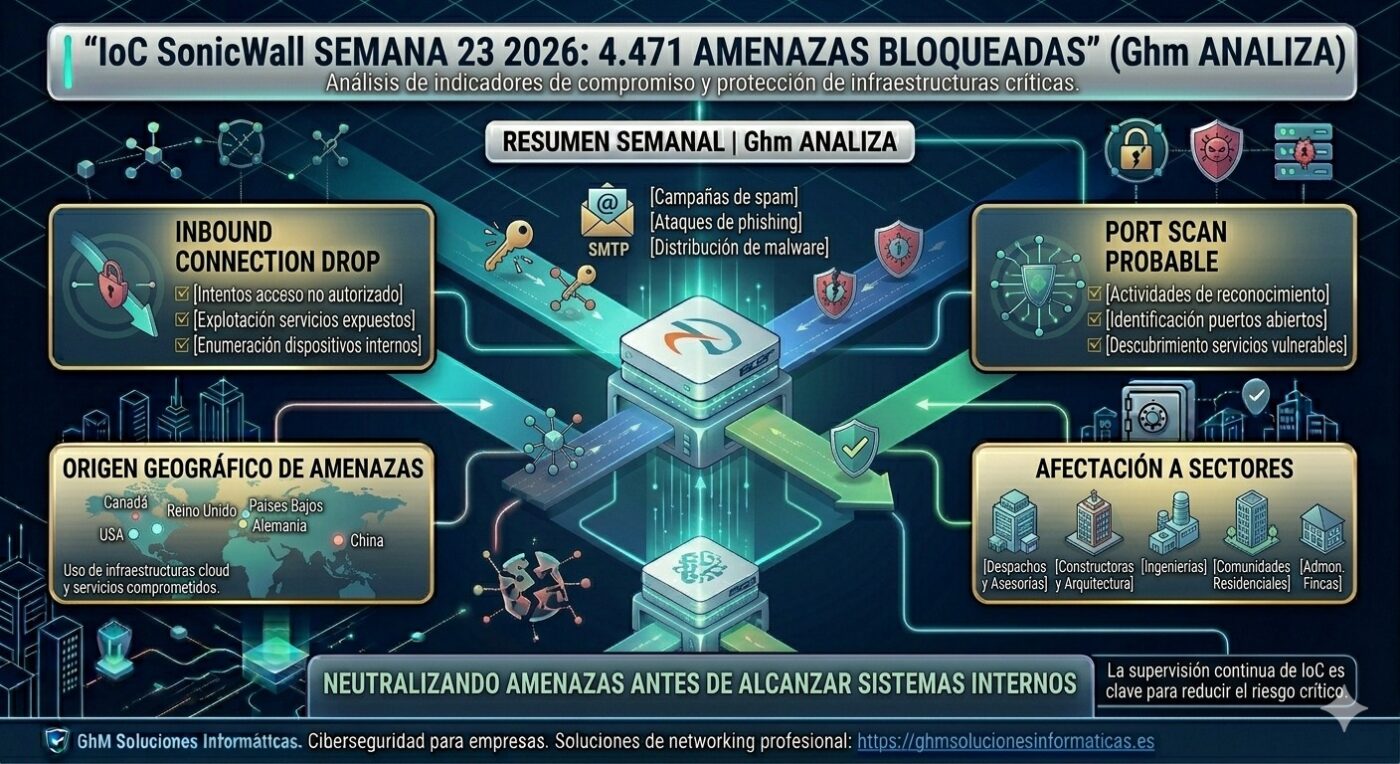

Durante la semana 22 de 2026, los sistemas SonicWall TZ270 y TZ370 administrados por GhM Soluciones Informáticas identificaron y bloquearon 4.190 indicadores de compromiso (IoC) relacionados con actividades potencialmente maliciosas dirigidas a diferentes entornos empresariales. Este análisis de ciberamenazas detectadas por SonicWall permite comprender mejor el origen de los ataques y la importancia de contar […]

La seguridad informática requiere una vigilancia constante frente a nuevas amenazas. Microsoft ha anunciado recientemente la corrección de dos vulnerabilidades críticas detectadas en Microsoft Defender, la solución de protección integrada en Windows 10 y Windows 11. Ambos fallos habían sido identificados en ataques reales, lo que ha llevado a la compañía a desplegar actualizaciones de […]

camarasip, Mantenimiento informático, Protección de datos, Seguridad, servicios informáticos, Soluciones informáticas, Ubiquiti, Unifi, Unifi Access, Unifi Door Access, Unifi Drive, Unifi Protect, Unifi WiFi, videovigilancia, Wifi, Wireless

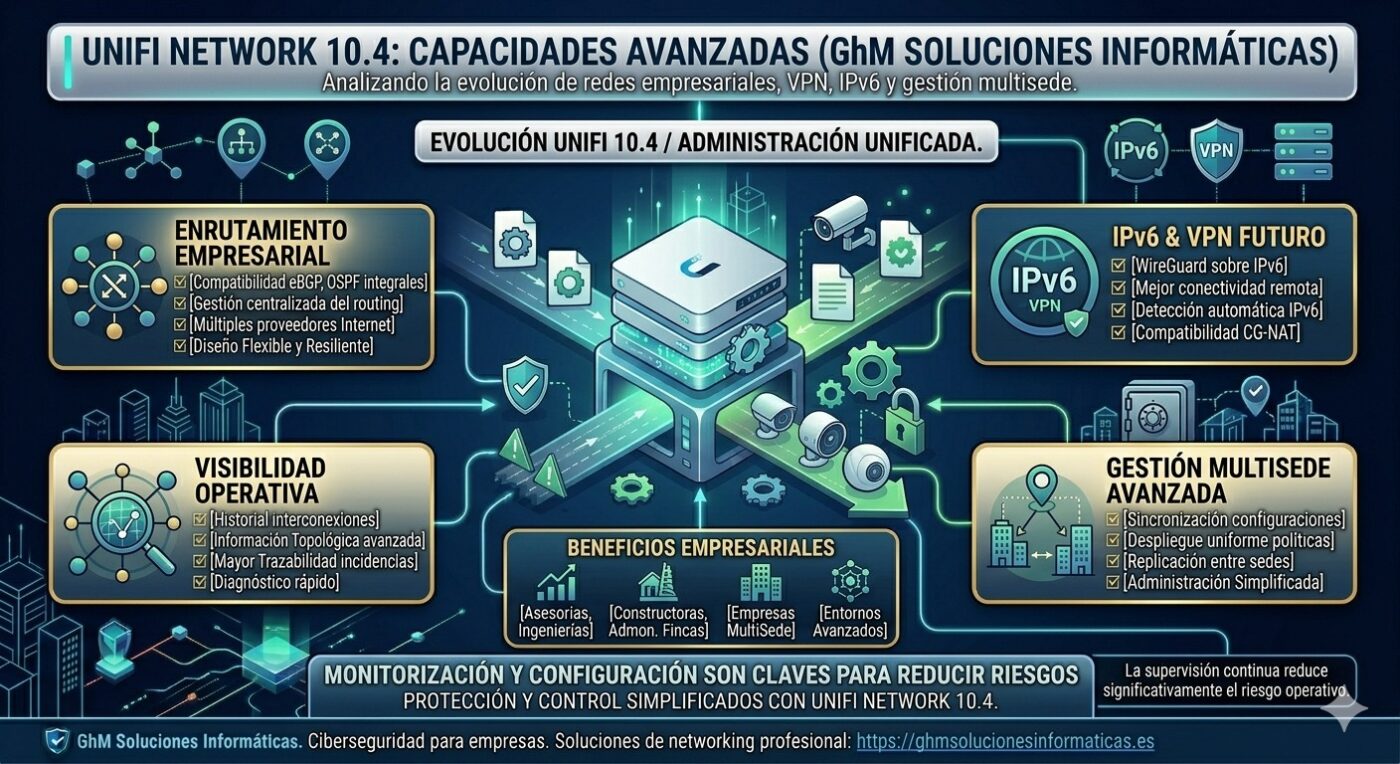

UniFi Network 10.4: nuevas capacidades para redes empresariales, VPN y gestión multisede

En GhM Soluciones Informáticas analizamos las novedades de UniFi Network 10.4, una actualización que amplía significativamente las capacidades de red del ecosistema UniFi. Esta nueva versión introduce mejoras en enrutamiento avanzado, conectividad IPv6, VPN, monitorización de infraestructuras y administración centralizada de múltiples sedes. La evolución de UniFi continúa acercando funcionalidades tradicionalmente reservadas a grandes fabricantes […]

camarasip, Mantenimiento informático, Protección de datos, Seguridad, servicios informáticos, Soluciones informáticas, Ubiquiti, Unifi, Unifi Access, Unifi Door Access, Unifi Drive, Unifi Protect, Unifi WiFi, videovigilancia, Wifi, Wireless

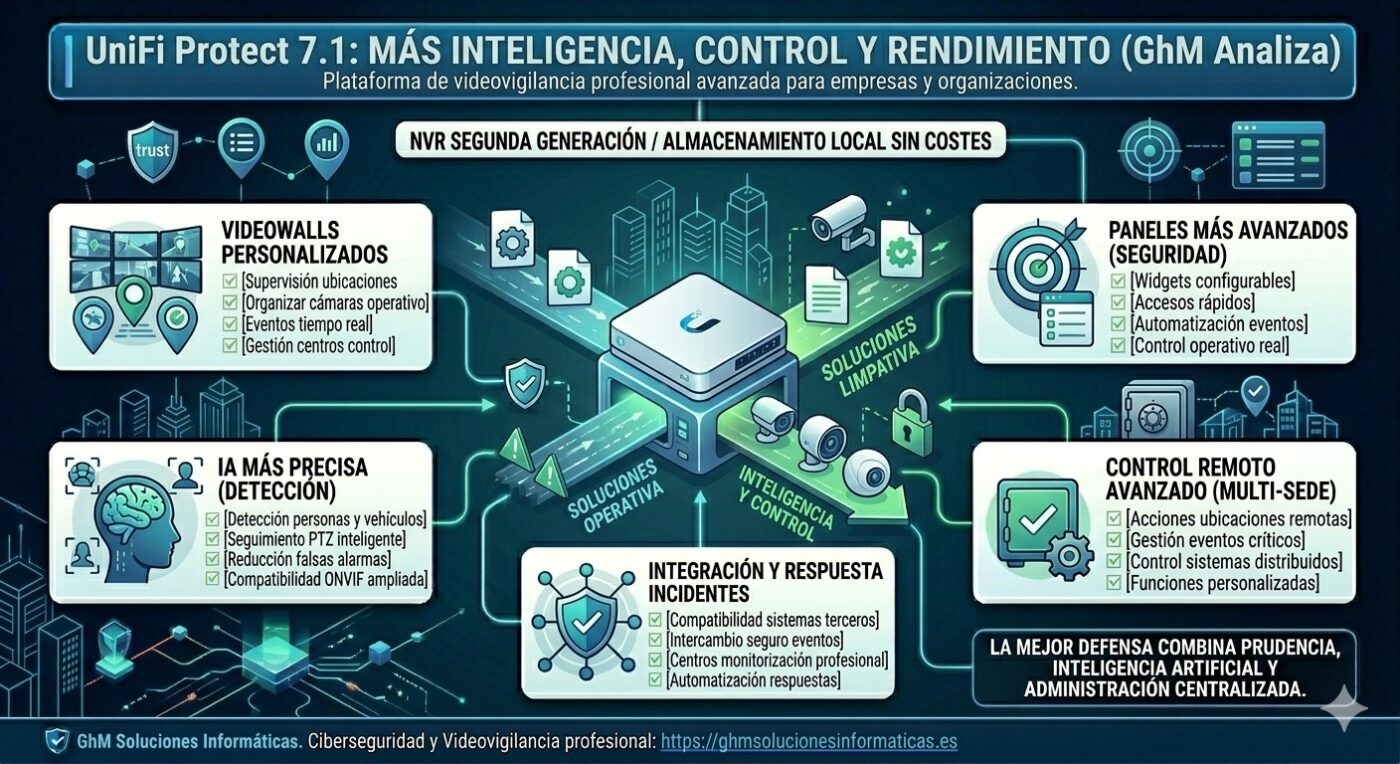

UniFi Protect 7.1: más inteligencia, control y rendimiento para la videovigilancia moderna

En GhM Soluciones Informáticas seguimos de cerca las novedades del ecosistema UniFi. La llegada de UniFi Protect 7.1 representa un importante avance para organizaciones que buscan una plataforma de videovigilancia más inteligente, centralizada y eficiente. Esta nueva versión incorpora mejoras orientadas a incrementar la visibilidad operativa, la automatización, la capacidad de análisis mediante inteligencia artificial […]