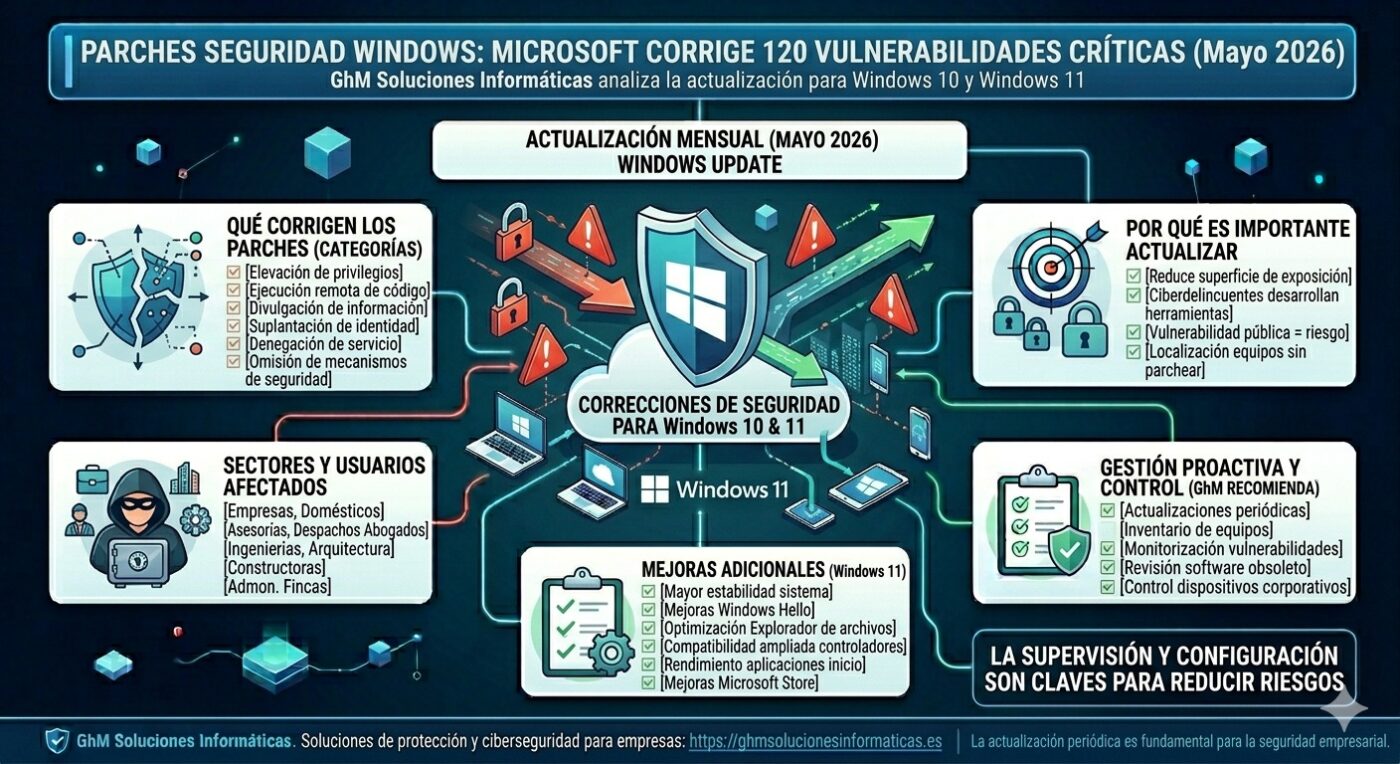

En GhM Soluciones Informáticas analizamos los nuevos parches seguridad Windows publicados por Microsoft para Windows 10 y Windows 11. Esta actualización mensual incorpora correcciones importantes destinadas a proteger equipos domésticos y empresariales frente a amenazas cada vez más sofisticadas. La actualización de mayo de 2026 destaca especialmente por el elevado número de vulnerabilidades corregidas, incluyendo […]

Archivos del Autor: Juan Pedro Perea

En GhM Soluciones Informáticas analizamos los IoC SonicWall registrados durante la semana 21 de 2026 en dispositivos TZ270 y TZ370 desplegados en distintos entornos empresariales y residenciales. Durante este periodo se procesaron un total de 3453 indicadores de compromiso (IoC) relacionados con tráfico sospechoso, escaneos automatizados y conexiones potencialmente maliciosas. Geolocalización de las IP detectadas […]

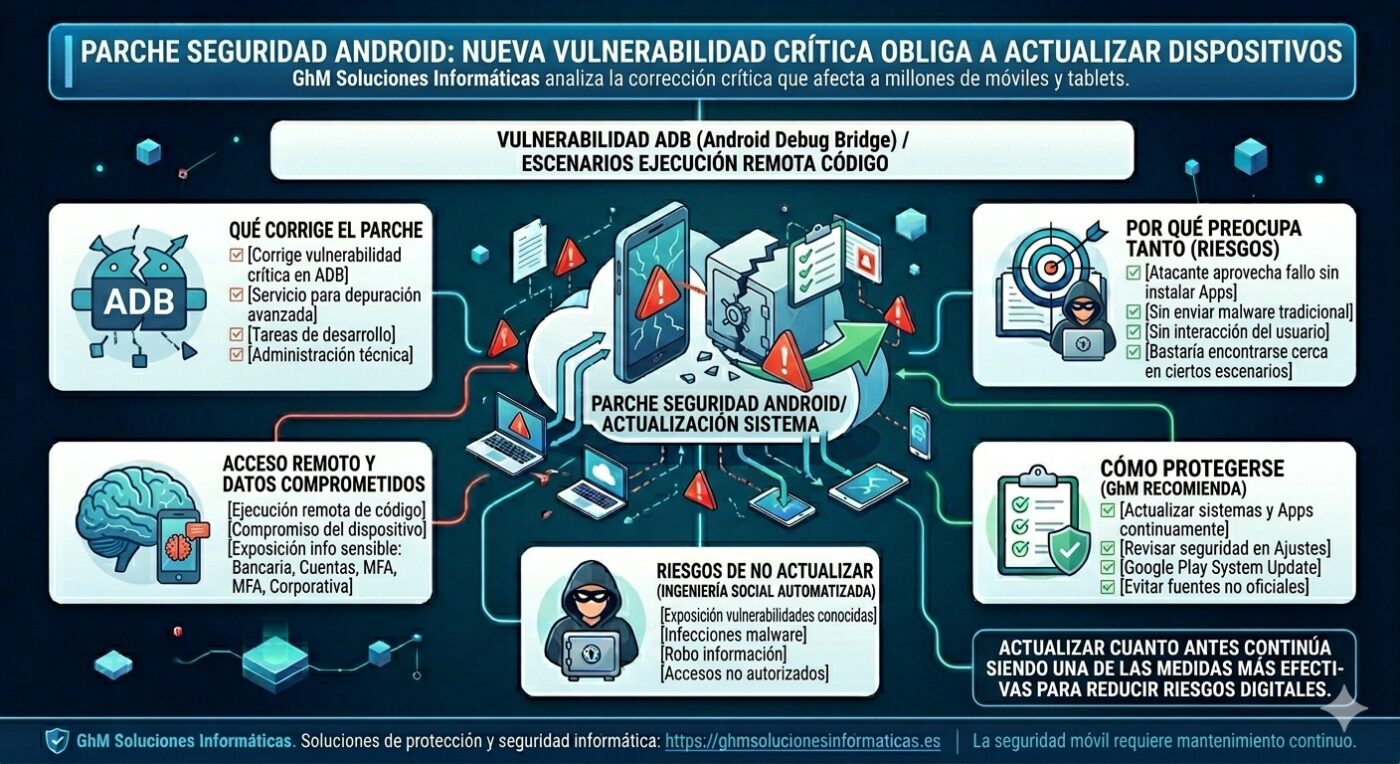

En GhM Soluciones Informáticas analizamos la reciente actualización relacionada con el nuevo parche seguridad Android, una corrección crítica que afecta a millones de dispositivos móviles. La vulnerabilidad detectada podría permitir accesos no autorizados mediante ejecución remota de código en determinadas circunstancias. Qué corrige el nuevo parche de Android El nuevo parche seguridad Android corrige una […]

En GhM Soluciones Informáticas analizamos el crecimiento de las nuevas estafas bancarias IA, una modalidad de fraude que combina ingeniería social, llamadas telefónicas, mensajes SMS y herramientas de inteligencia artificial. Los ataques actuales ya no dependen únicamente de enlaces falsos. Ahora utilizan información real y técnicas avanzadas para generar confianza en las víctimas. Cómo funcionan […]

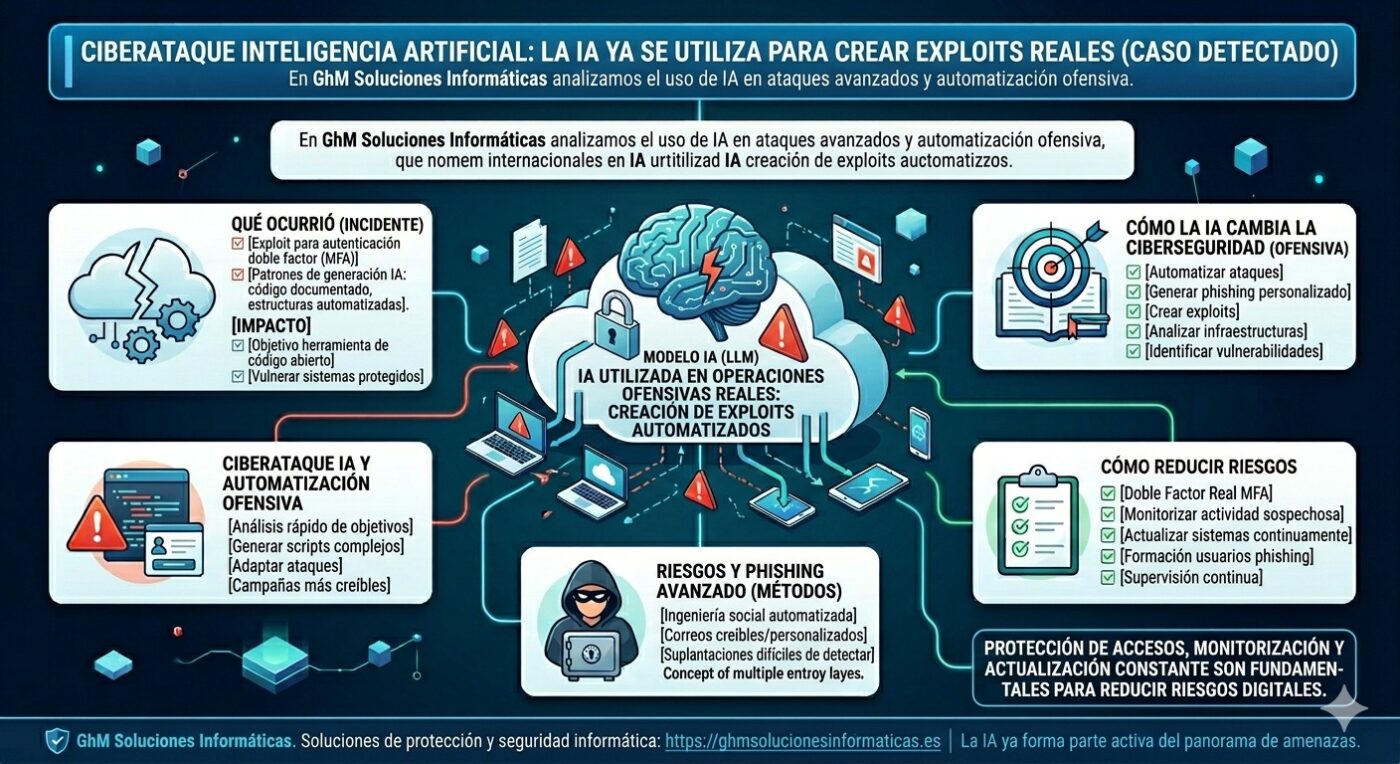

En GhM Soluciones Informáticas analizamos un nuevo escenario que preocupa cada vez más al sector tecnológico: el uso de inteligencia artificial en ataques avanzados. La reciente detección de un posible ciberataque inteligencia artificial relacionado con exploits automatizados demuestra cómo los modelos IA ya están siendo utilizados en operaciones ofensivas reales. Qué ocurrió en este incidente […]

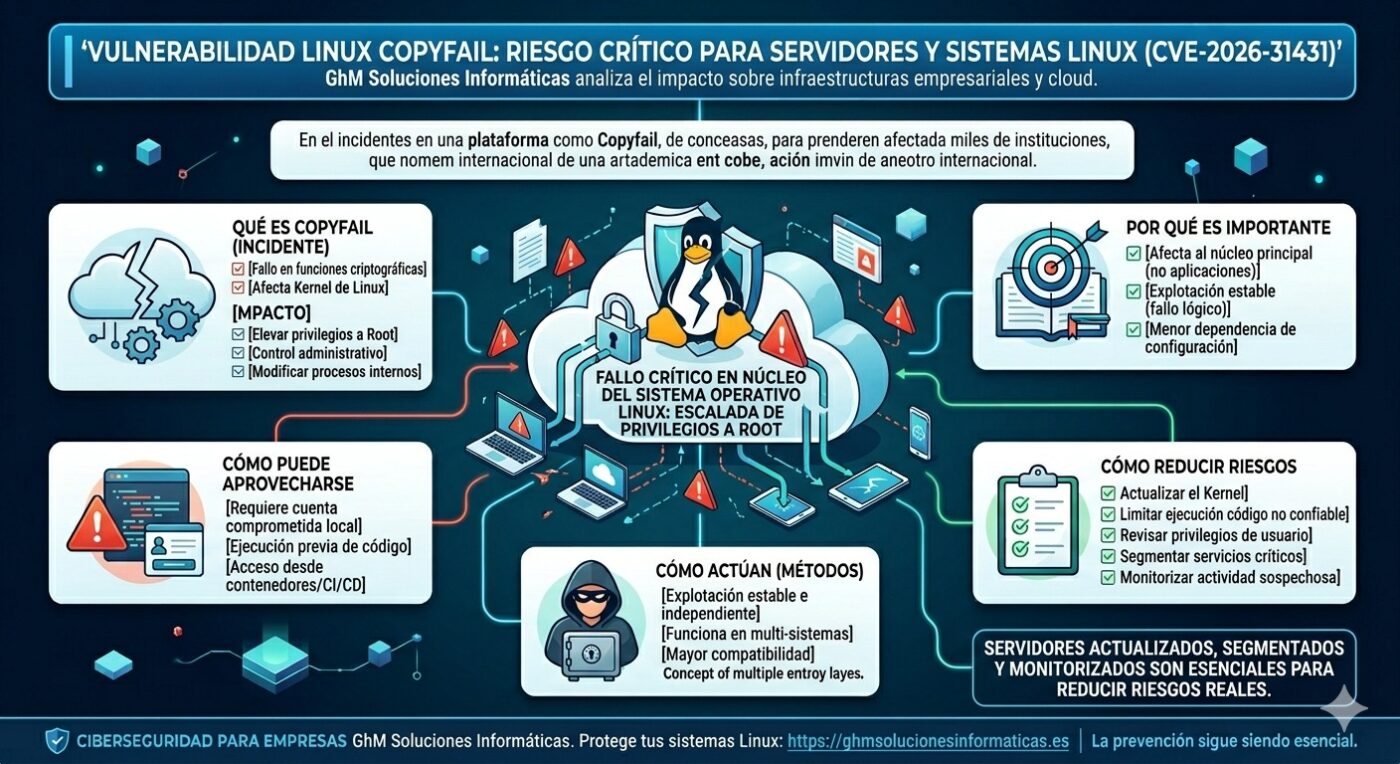

En GhM Soluciones Informáticas analizamos la reciente vulnerabilidad Linux CopyFail, identificada como CVE-2026-31431, que ha generado preocupación en administradores de sistemas y entornos empresariales. El fallo afecta al kernel de Linux y permite que usuarios con permisos limitados puedan escalar privilegios hasta obtener acceso root. Qué es la vulnerabilidad CopyFail La vulnerabilidad Linux CopyFail afecta […]

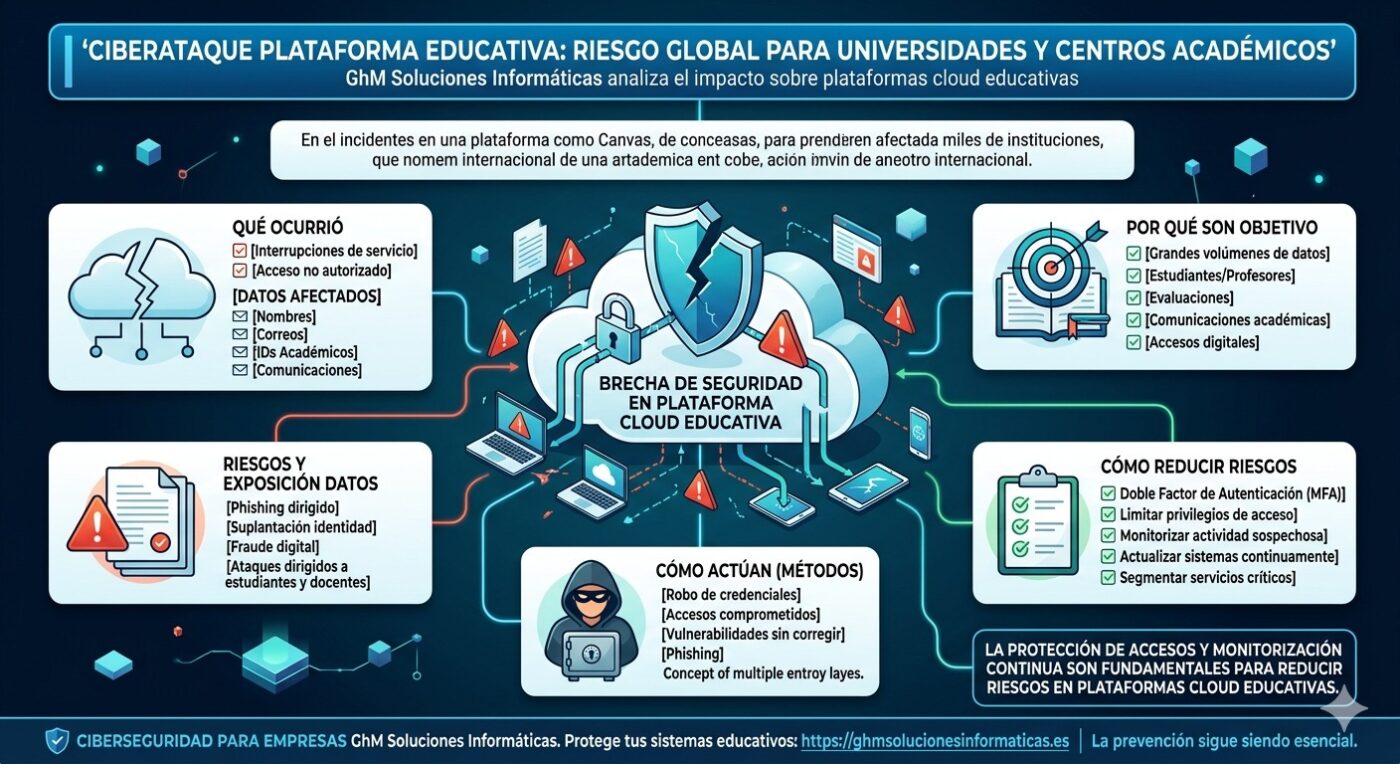

En GhM Soluciones Informáticas analizamos el reciente ciberataque plataforma educativa que ha afectado a Canvas, una de las soluciones de aprendizaje online más utilizadas en universidades y centros académicos internacionales. El incidente vuelve a demostrar el enorme impacto que puede generar una brecha de seguridad sobre plataformas cloud educativas. Qué ocurrió en la plataforma educativa […]

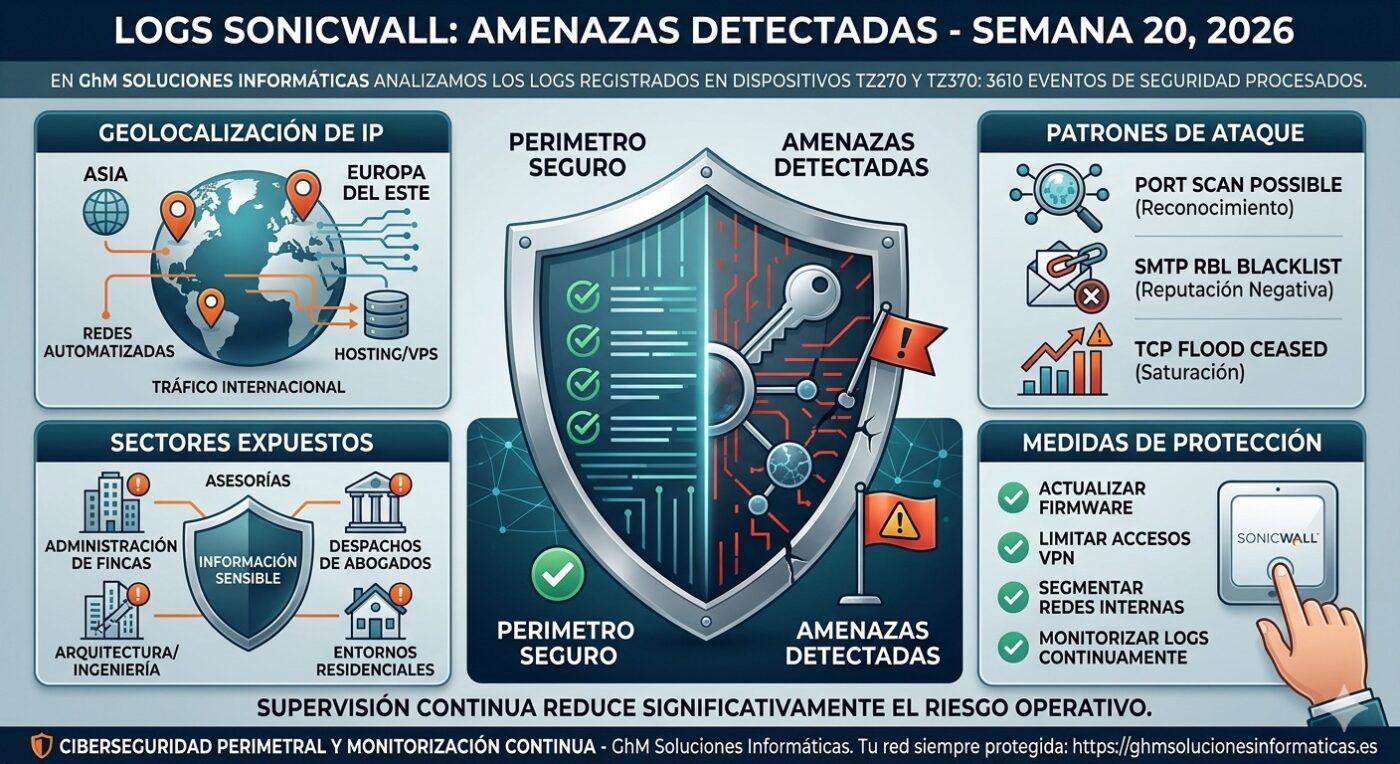

En GhM Soluciones Informáticas analizamos los logs SonicWall registrados durante la semana 20 de 2026 en dispositivos TZ270 y TZ370. Durante este periodo se procesaron un total de 3610 eventos de seguridad, relacionados principalmente con intentos de reconocimiento, tráfico sospechoso y conexiones bloqueadas. Geolocalización de las IP detectadas Los logs SonicWall muestran actividad procedente de […]

En GhM Soluciones Informáticas analizamos el reciente posible ciberataque Ayuntamiento que ha afectado a los sistemas municipales de Valdemoro y ha obligado a desactivar parte de su infraestructura tecnológica. El incidente vuelve a poner el foco en la importancia de la ciberseguridad en administraciones públicas y servicios esenciales. Qué ocurrió en el Ayuntamiento El posible […]

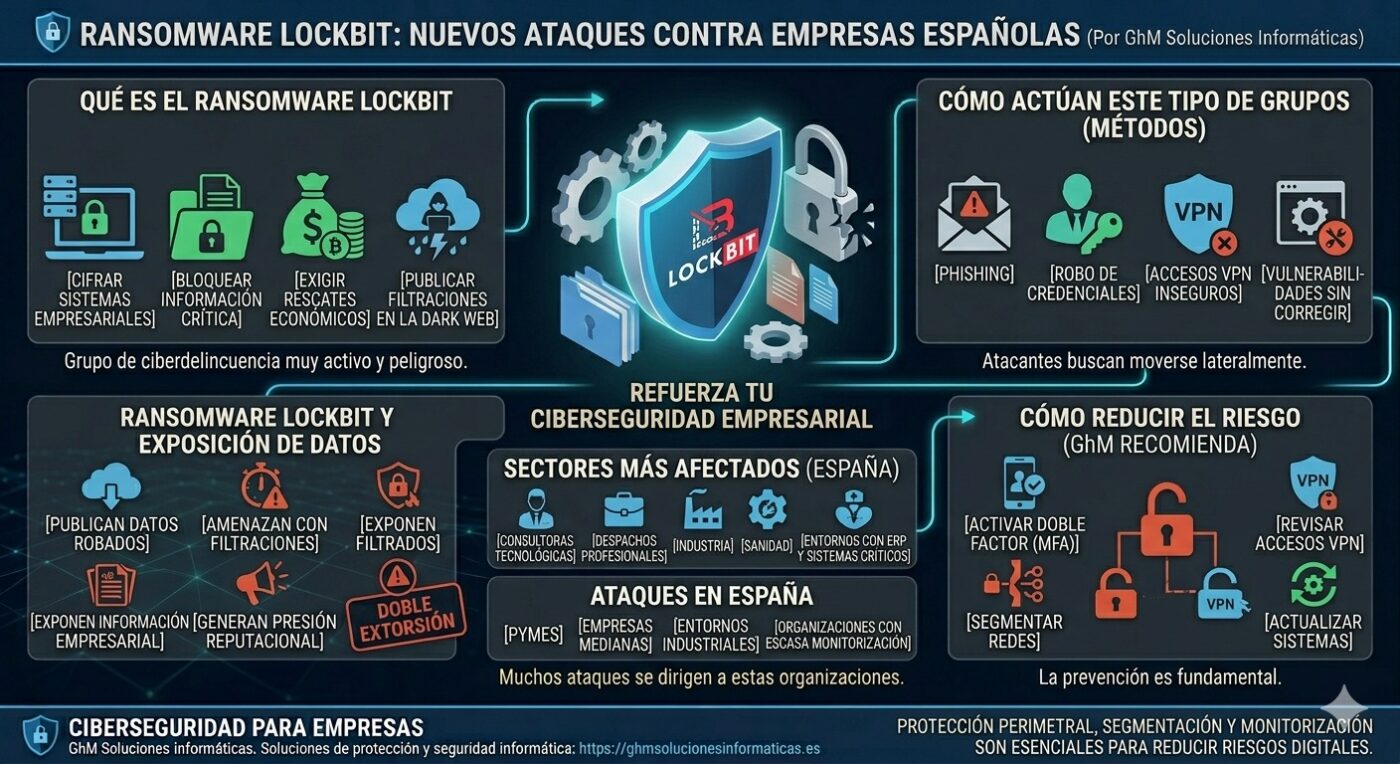

En GhM Soluciones Informáticas analizamos el nuevo incidente relacionado con el ransomware LockBit, uno de los grupos de ciberdelincuencia más activos y peligrosos del panorama internacional. Las amenazas ransomware continúan afectando a empresas tecnológicas, consultoras y organizaciones con alta dependencia digital. Qué es el ransomware LockBit El ransomware LockBit es una de las familias de […]