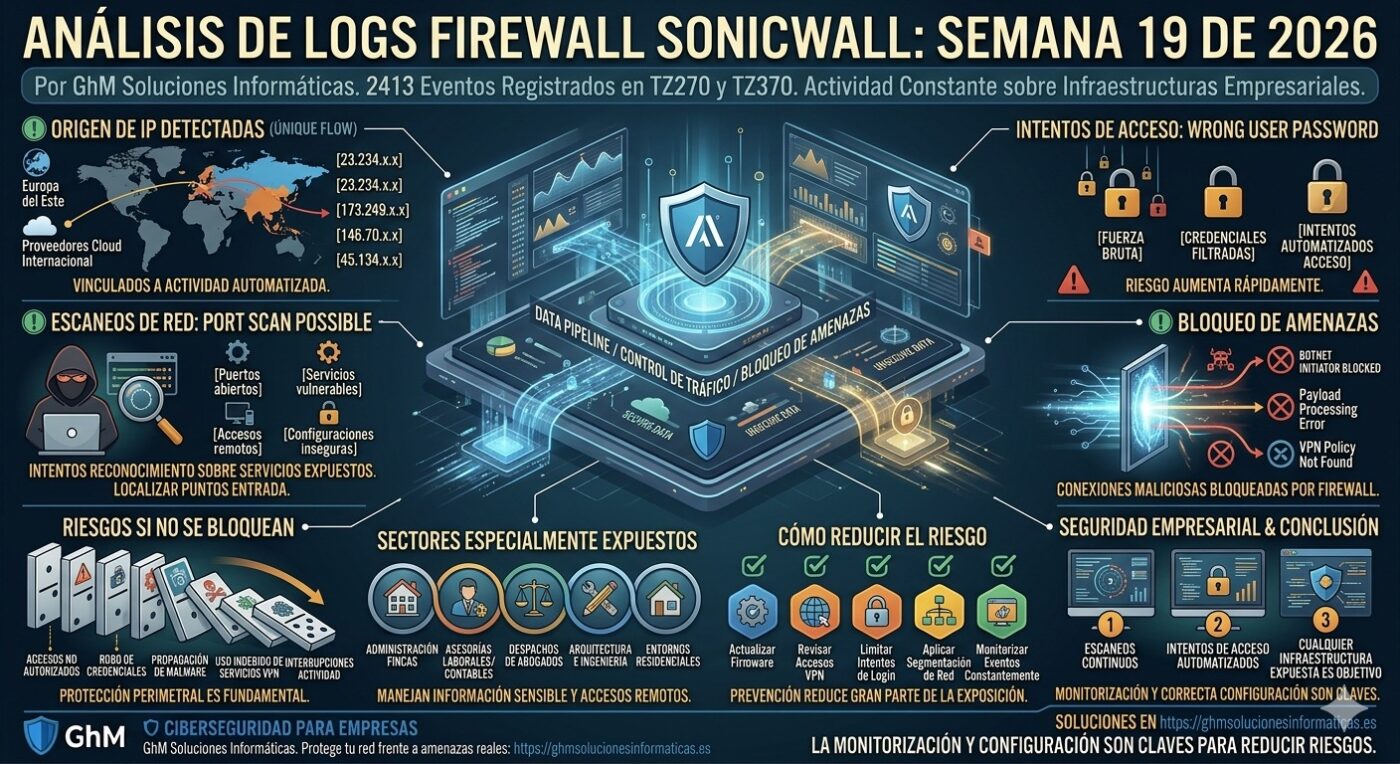

El análisis refleja actividad constante sobre infraestructuras empresariales y entornos profesionales conectados a Internet.

Origen de las IP detectadas

Los logs firewall SonicWall muestran tráfico procedente principalmente de:

- Europa del Este

- Asia

- proveedores cloud internacionales

- redes VPN y hosting

aparecen vinculados a actividad automatizada y tráfico sospechoso.

Logs firewall SonicWall y escaneos de red

Uno de los eventos más repetidos es:

Port Scan Possible

Este comportamiento indica intentos de reconocimiento sobre servicios expuestos.

Los atacantes buscan:

- puertos abiertos

- servicios vulnerables

- accesos remotos

- configuraciones inseguras

El objetivo es localizar puntos de entrada.

Intentos de acceso detectados

Otro evento relevante en los logs firewall SonicWall es:

Wrong User Password

Esto suele indicar:

- ataques de fuerza bruta

- reutilización de credenciales filtradas

- intentos automatizados de acceso

Si no existen medidas de protección, el riesgo aumenta rápidamente.

Logs firewall SonicWall y bloqueo de botnets

También se detectaron eventos:

- Botnet Initiator Blocked

- Payload Processing Error

- VPN Policy Not Found

Estos registros indican tráfico anómalo y conexiones potencialmente maliciosas bloqueadas por el firewall.

Riesgos si estos eventos no se bloquean

Si las amenazas detectadas en los logs firewall SonicWall no fueran filtradas correctamente, podrían producirse:

- accesos no autorizados

- robo de credenciales

- propagación de malware

- uso indebido de servicios VPN

- interrupciones de actividad

La protección perimetral es fundamental.

Sectores especialmente expuestos

Este tipo de actividad afecta directamente a:

- administración de fincas

- asesorías contables y laborales

- despachos de abogados

- arquitectura e ingeniería

- entornos residenciales

Todos ellos manejan información sensible y accesos remotos frecuentes.

Cómo reducir el riesgo en la red

Para minimizar amenazas detectadas en los logs firewall SonicWall es recomendable:

- actualizar firmware

- revisar accesos VPN

- limitar intentos de login

- aplicar segmentación de red

- monitorizar eventos constantemente

La prevención reduce gran parte de la exposición.

Logs firewall SonicWall y seguridad empresarial

Muchas empresas no son conscientes del volumen de ataques que reciben diariamente.

Los registros muestran una realidad clara:

- los escaneos son continuos

- los intentos de acceso son automatizados

- cualquier infraestructura expuesta es un objetivo potencial

La diferencia está en el nivel de protección y supervisión.

Conclusión

El análisis de los logs firewall SonicWall de la semana 19 demuestra que las amenazas automatizadas continúan creciendo sobre entornos empresariales y profesionales.

La monitorización continua y la correcta configuración del firewall siguen siendo claves para reducir riesgos.

Si quieres conocer soluciones de seguridad perimetral puedes consultar https://ghmsolucionesinformaticas.es

También puedes revisar recomendaciones oficiales en https://www.incibe.es