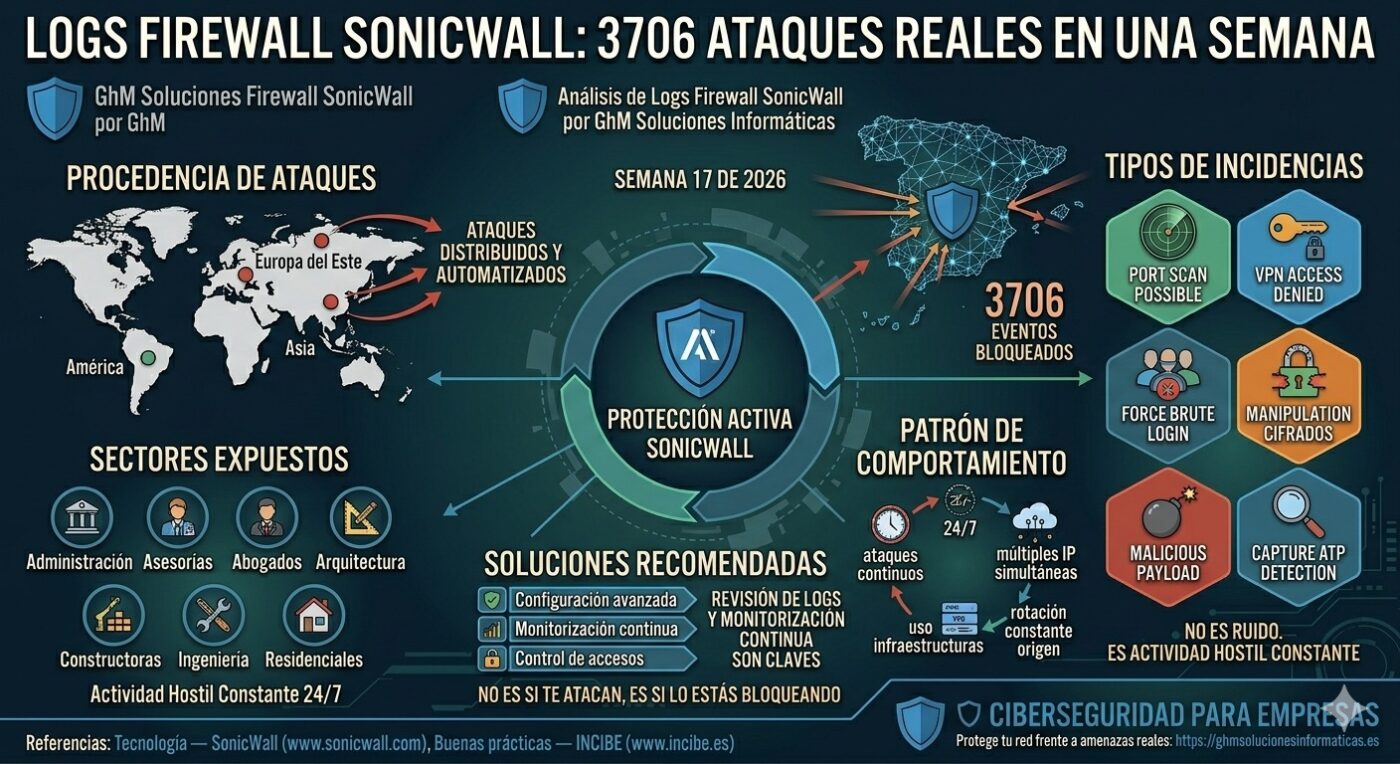

En GhM Soluciones Informáticas hemos analizado los logs firewall SonicWall de la semana 17 de 2026, con un total de 3706 eventos de seguridad detectados y bloqueados en dispositivos SonicWall TZ270 y SonicWall TZ370.

Este volumen no es puntual.

Es la actividad normal en Internet.

Logs firewall SonicWall: sectores expuestos

Los sistemas monitorizados pertenecen a:

- administración de fincas

- asesorías contables y laborales

- despachos de abogados

- arquitectura e interiorismo

- constructoras

- ingeniería

- entornos residenciales

Todos ellos con datos críticos y alta exposición.

Logs firewall SonicWall: geolocalización del ataque

El origen del tráfico detectado muestra un patrón global:

🌍 Procedencia principal:

- Europa del Este (bloques 185.x.x.x / 193.x.x.x)

- Asia (rangos 103.x.x.x / 118.x.x.x)

- América (23.x.x.x / 64.x.x.x / 173.x.x.x)

- proveedores cloud y VPS comprometidos

👉 Ataques distribuidos y automatizados.

Logs firewall SonicWall: tipos de incidencias detectadas

El análisis técnico de los logs firewall SonicWall revela múltiples vectores activos:

🔎 Port Scan Possible

Reconocimiento automatizado para identificar puertos abiertos.

🔐 VPN Policy Not Found

Intentos de acceso remoto fuera de política.

🚫 User login denied

Ataques de fuerza bruta contra credenciales.

⚠️ Encryption Algorithm Mismatch

Intentos de conexión con cifrados inválidos o manipulados.

💻 Payload Processing Error

Envío de contenido potencialmente malicioso.

🧪 Capture ATP (Advanced Threat Protection)

Detección avanzada de amenazas:

- intento de transferencia de archivos

- análisis en sandbox

- veredicto de comportamiento malicioso

🤖 Botnet Initiator Blocked

Conexiones desde redes de dispositivos comprometidos.

📧 SMTP Server on RBL Blacklist

Tráfico desde servidores catalogados como maliciosos.

❌ Proposal Rejected

Intentos fallidos de negociación de sesión (posible intrusión).

Logs firewall SonicWall: patrón de comportamiento

Los datos muestran:

- ataques continuos 24/7

- múltiples IP simultáneas

- rotación constante de origen

- uso de infraestructuras distribuidas

No es ruido.

Es actividad hostil constante.

Logs firewall SonicWall: impacto sin protección

Si estos ataques no hubieran sido bloqueados:

- accesos no autorizados a sistemas

- robo de credenciales

- ejecución de malware

- control remoto de equipos

- movimiento lateral en red

- posible ransomware

El impacto sería crítico.

Logs firewall SonicWall: realidad empresarial

Cualquier empresa conectada a Internet:

- está siendo escaneada

- recibe intentos de acceso

- forma parte del objetivo global

La diferencia es:

👉 tener visibilidad

👉 tener protección

Logs firewall SonicWall: errores frecuentes

Se repiten en muchas organizaciones:

- no revisar logs

- no analizar eventos

- confiar en configuraciones básicas

- falta de monitorización continua

Esto convierte ataques bloqueables en incidentes reales.

Logs firewall SonicWall: medidas recomendadas

🛡️ Configuración avanzada de firewall

Adaptada al entorno real.

📊 Monitorización continua

Análisis activo de eventos.

🔐 Control de accesos

Políticas estrictas de autenticación.

🔄 Actualización de reglas

Adaptación constante a nuevas amenazas.

Logs firewall SonicWall: conclusión

El análisis de logs firewall SonicWall confirma:

- los ataques son constantes

- automatizados

- invisibles sin control

No es si te atacan.

Es si lo estás viendo… y bloqueando.

🛡️ Ciberseguridad para empresas

Protege tu red frente a amenazas reales:

https://ghmsolucionesinformaticas.es

🔗 Referencias

Tecnología — SonicWall

https://www.sonicwall.com

Buenas prácticas — INCIBE

https://www.incibe.es