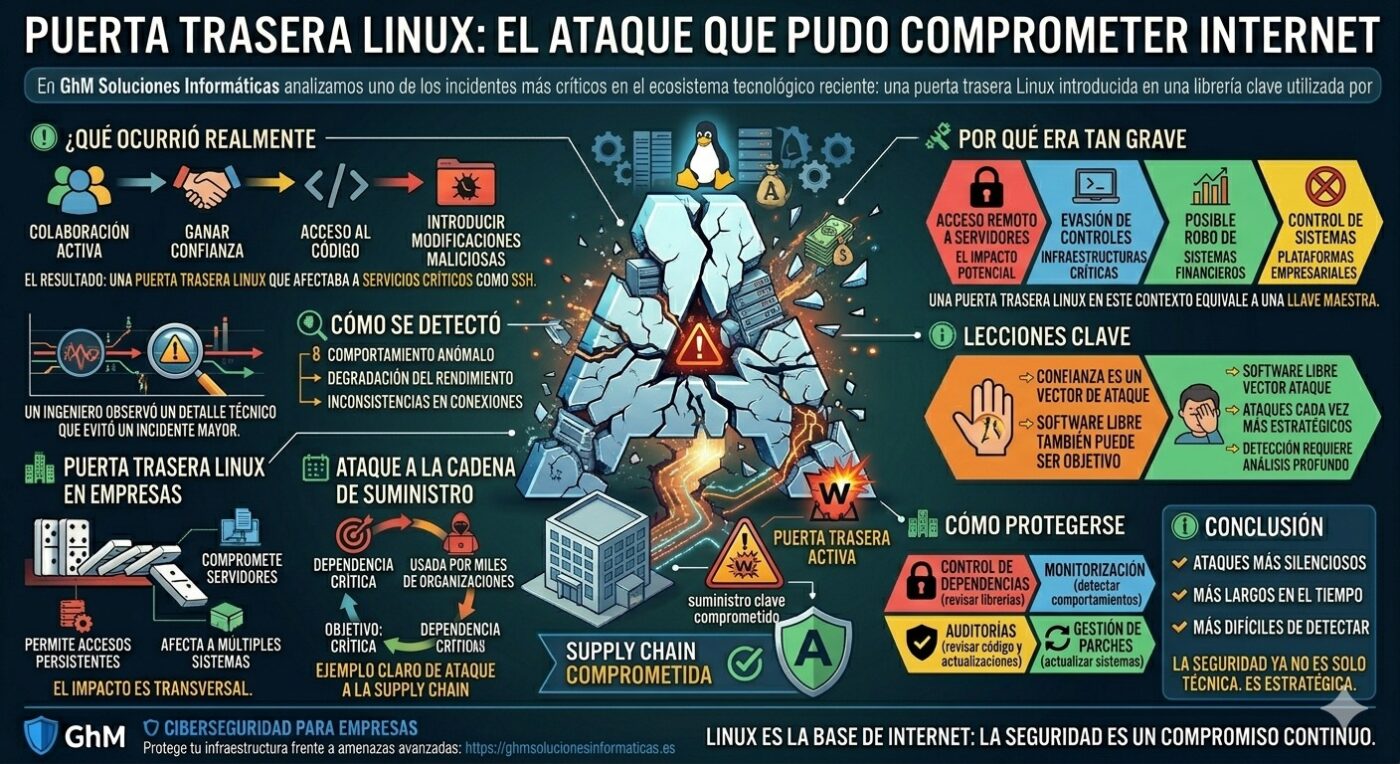

En GhM Soluciones Informáticas analizamos uno de los incidentes más críticos en el ecosistema tecnológico reciente: una puerta trasera Linux introducida en una librería clave utilizada por miles de servidores en todo el mundo.

No fue un ataque rápido.

Fue un proceso lento, calculado y altamente sofisticado.

Puerta trasera Linux: qué ocurrió realmente

El problema se originó en XZ Utils, una librería esencial en sistemas Linux utilizada en múltiples distribuciones.

Un desarrollador, tras meses de colaboración activa, logró:

- ganar la confianza de la comunidad

- obtener acceso al código

- introducir modificaciones maliciosas

El resultado: una puerta trasera Linux que afectaba a servicios críticos como SSH.

Puerta trasera Linux: por qué era tan grave

Esta vulnerabilidad permitía:

- acceso remoto a servidores

- evasión de controles de seguridad

- posible robo de datos

- control de sistemas críticos

El impacto potencial era global.

Puerta trasera Linux y el riesgo real

Linux no es solo un sistema operativo.

Es la base de:

- servidores web

- infraestructuras críticas

- sistemas financieros

- plataformas empresariales

Una puerta trasera Linux en este contexto equivale a una llave maestra.

Puerta trasera Linux: cómo se detectó

El ataque no se descubrió por un sistema automático.

Se detectó porque un ingeniero observó:

- un comportamiento anómalo

- degradación del rendimiento

- inconsistencias en conexiones

Un detalle técnico evitó un incidente mayor.

Puerta trasera Linux: ataque a la cadena de suministro

Este caso es un ejemplo claro de:

👉 ataque a la supply chain

El objetivo no era una empresa concreta, sino:

- una dependencia crítica

- usada por miles de organizaciones

Puerta trasera Linux: lecciones clave

Este incidente demuestra que:

- la confianza es un vector de ataque

- el software libre también puede ser objetivo

- los ataques son cada vez más estratégicos

- la detección requiere análisis profundo

Puerta trasera Linux en empresas

Si una vulnerabilidad así llega a producción:

- compromete servidores

- expone datos sensibles

- permite accesos persistentes

- afecta a múltiples sistemas simultáneamente

El impacto es transversal.

Puerta trasera Linux: cómo protegerse

Medidas clave:

🔐 Control de dependencias

Revisar librerías utilizadas.

📊 Monitorización

Detectar comportamientos anómalos.

🛡️ Auditorías

Revisar código y actualizaciones.

🔄 Gestión de parches

Actualizar sistemas constantemente.

Puerta trasera Linux: conclusión

La puerta trasera Linux en XZ Utils no fue un fallo técnico.

Fue un fallo de confianza.

Y deja una realidad clara:

- los ataques son más silenciosos

- más largos en el tiempo

- más difíciles de detectar

La seguridad ya no es solo técnica.

Es estratégica.

🛡️ Ciberseguridad para empresas

Protege tu infraestructura frente a amenazas avanzadas:

https://ghmsolucionesinformaticas.es

🔗 Referencias

Sistema afectado — Linux

Buenas prácticas — INCIBE

https://www.incibe.es