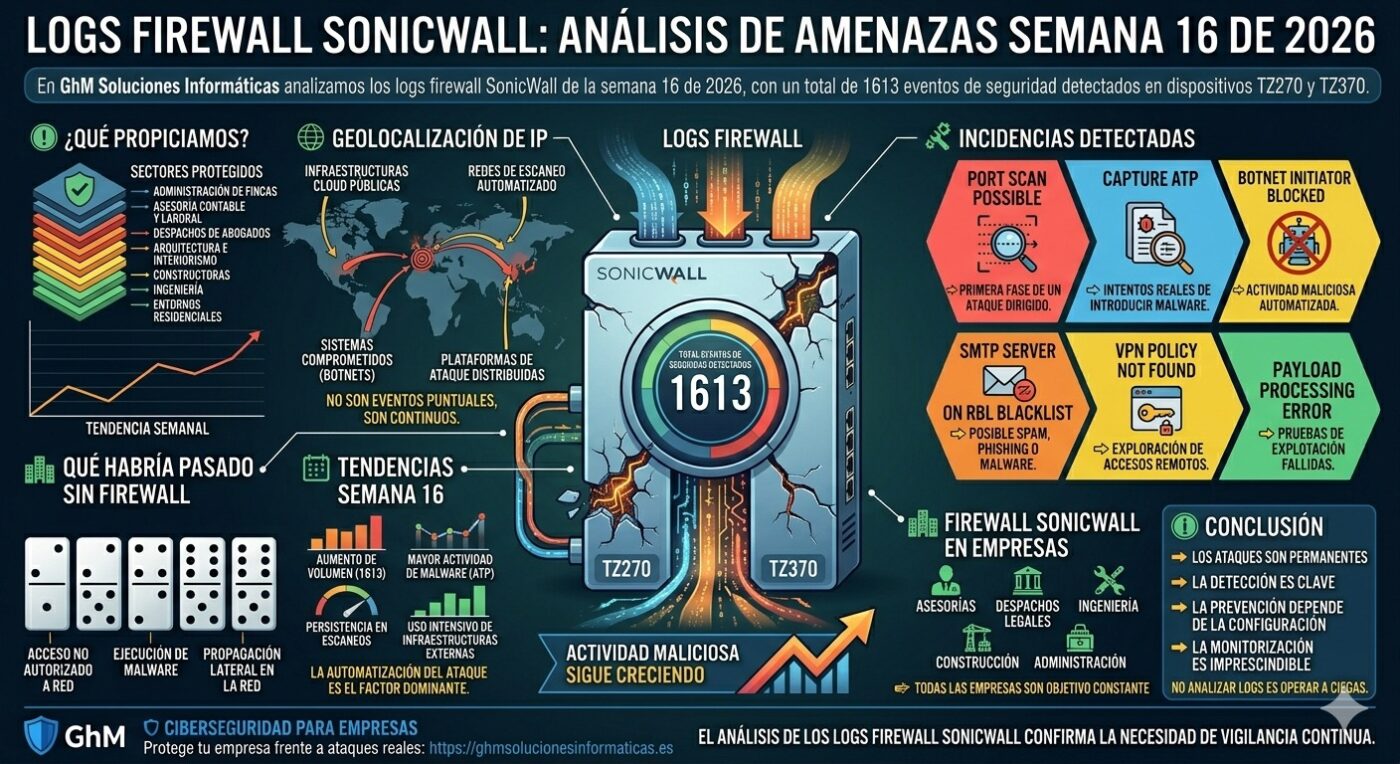

En GhM Soluciones Informáticas analizamos los logs firewall SonicWall de la semana 16 de 2026, con un total de 1613 eventos de seguridad detectados en dispositivos TZ270 y TZ370.

Estos sistemas protegen entornos reales en:

- administración de fincas

- asesoría contable y laboral

- despachos de abogados

- arquitectura e interiorismo

- constructoras

- ingeniería

- entornos residenciales

El incremento respecto a semanas anteriores confirma una tendencia:

la actividad maliciosa sigue creciendo.

Logs firewall SonicWall: geolocalización de IP

El análisis de los logs firewall SonicWall muestra tráfico procedente de múltiples regiones, asociado a automatización de ataques.

Rangos detectados

- 20.65.195.1 – 20.65.195.255

- 35.203.210.1 – 35.203.210.255

- 71.6.232.1 – 71.6.232.255

IP individuales relevantes

- 5.135.71.236

- 8.211.46.74

- 18.224.39.133

- 91.189.92.24

- 115.246.11.132

- 139.59.233.191

- 143.198.207.179

- 147.182.204.208

- 159.65.176.39

- 162.216.150.193

- 165.227.102.52

- 167.172.232.236

- 168.144.34.107

- 178.62.218.175

- 185.242.3.82

Interpretación

Estos orígenes corresponden a:

- infraestructuras cloud públicas

- redes de escaneo automatizado

- sistemas comprometidos (botnets)

- plataformas de ataque distribuidas

No son eventos puntuales, son continuos.

Logs firewall SonicWall: incidencias detectadas

Durante esta semana, los logs firewall SonicWall reflejan múltiples vectores de ataque:

Port Scan Possible

Escaneo de puertos para detectar servicios expuestos.

👉 Primera fase de un ataque dirigido.

Capture ATP (Attempt / Result / Sandbox Verdict)

Detección y análisis de archivos sospechosos en sandbox.

👉 Intentos reales de introducir malware.

Botnet Initiator Blocked

Bloqueo de tráfico desde equipos infectados.

👉 Actividad maliciosa automatizada.

SMTP Server on RBL Blacklist

Comunicación con servidores catalogados como maliciosos.

👉 Posible spam, phishing o distribución de malware.

VPN Policy Not Found

Intentos de acceso a servicios VPN sin política válida.

👉 Exploración de accesos remotos.

Payload Processing Error

Errores en la ejecución de tráfico malicioso.

👉 Pruebas de explotación fallidas.

Logs firewall SonicWall: qué habría pasado sin firewall

Sin protección activa, estos eventos podrían derivar en:

- acceso no autorizado a red

- ejecución de malware

- robo de credenciales

- control remoto de equipos

- propagación lateral en la red

El firewall actúa como barrera crítica.

Logs firewall SonicWall: tendencias semana 16

El análisis muestra:

- aumento de volumen (1613 eventos)

- mayor actividad de malware (ATP)

- persistencia en escaneos

- uso intensivo de infraestructuras externas

La automatización del ataque es el factor dominante.

Logs firewall SonicWall en empresas

Sectores protegidos:

- asesorías

- despachos legales

- ingeniería

- construcción

- administración

Conclusión:

👉 todas las empresas son objetivo constante

Logs firewall SonicWall: conclusión

El análisis de los logs firewall SonicWall confirma que:

- los ataques son permanentes

- la detección es clave

- la prevención depende de la configuración

- la monitorización es imprescindible

No analizar logs es operar a ciegas.

🛡️ Ciberseguridad para empresas

Protege tu empresa frente a ataques reales:

https://ghmsolucionesinformaticas.es

🔗 Referencias

Tecnología — SonicWall

https://www.sonicwall.com

Buenas prácticas — INCIBE

https://www.incibe.es