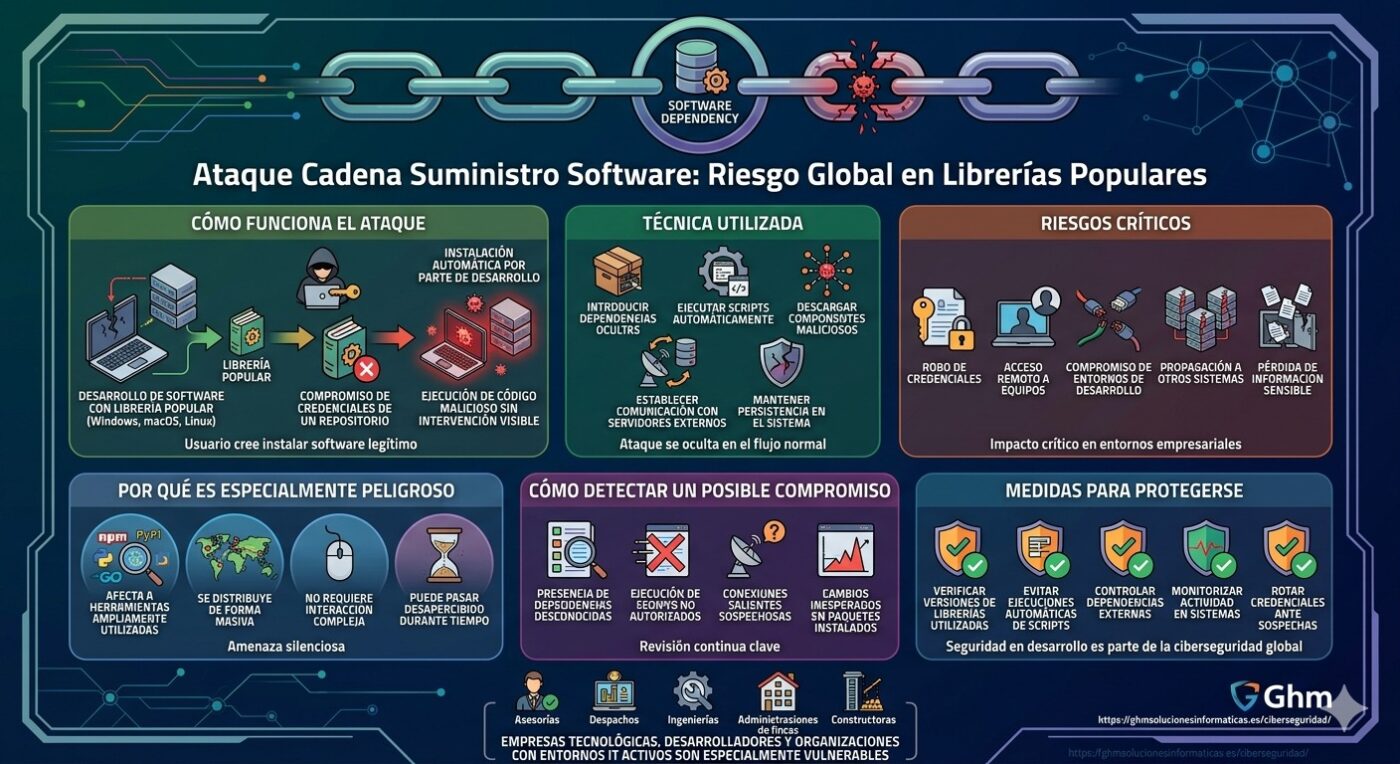

En Ghm Soluciones Informáticas analizamos un nuevo ataque cadena suministro software que pone en evidencia una de las mayores debilidades actuales: la confianza en dependencias externas.

Una librería ampliamente utilizada en entornos de desarrollo ha sido manipulada para introducir código malicioso sin que los usuarios lo detecten.

El impacto es global y afecta a sistemas Windows, macOS y Linux.

Cómo funciona el ataque cadena suministro software

El ataque cadena suministro software no explota directamente una vulnerabilidad del sistema, sino la confianza en componentes legítimos.

El proceso habitual es:

- compromiso de credenciales de un repositorio

- publicación de versiones alteradas

- instalación automática por parte de desarrolladores

- ejecución de código malicioso sin intervención visible

El usuario cree instalar software legítimo.

Técnica utilizada en este ataque

Los atacantes introducen dependencias ocultas dentro del paquete original.

Esto permite:

- ejecutar scripts automáticamente tras la instalación

- descargar componentes maliciosos adicionales

- establecer comunicación con servidores externos

- mantener persistencia en el sistema

El ataque se oculta dentro del flujo normal de desarrollo.

Riesgos del ataque cadena suministro software

El impacto de este tipo de ataque es crítico:

- robo de credenciales

- acceso remoto a equipos

- compromiso de entornos de desarrollo

- propagación a otros sistemas

- pérdida de información sensible

El riesgo se amplifica en entornos empresariales.

Por qué este ataque es especialmente peligroso

El ataque cadena suministro software presenta varias características críticas:

- afecta a herramientas ampliamente utilizadas

- se distribuye de forma masiva

- no requiere interacción compleja

- puede pasar desapercibido durante tiempo

Esto lo convierte en una amenaza silenciosa.

Cómo detectar un posible compromiso

Indicadores habituales:

- presencia de dependencias desconocidas

- ejecución de scripts no autorizados

- conexiones salientes sospechosas

- cambios inesperados en paquetes instalados

La revisión continua es clave.

Medidas para protegerse frente a este ataque

Recomendaciones:

- verificar versiones de librerías utilizadas

- evitar ejecuciones automáticas de scripts

- controlar dependencias externas

- monitorizar actividad en sistemas

- rotar credenciales ante sospechas

La seguridad en desarrollo es parte de la ciberseguridad global.

Impacto en empresas y entornos profesionales

Empresas tecnológicas, desarrolladores y organizaciones con entornos IT activos son especialmente vulnerables a este tipo de ataques.

Un único componente comprometido puede afectar a toda la infraestructura.

Ciberseguridad para empresas

La protección frente a ataques en la cadena de suministro requiere control, monitorización y estrategia.

Servicios especializados en ciberseguridad empresarial:

https://ghmsolucionesinformaticas.es/ciberseguridad/

Enlaces de referencia

Investigación de amenazas — Google Threat Intelligence Group

https://cloud.google.com

Buenas prácticas — INCIBE

https://www.incibe.es